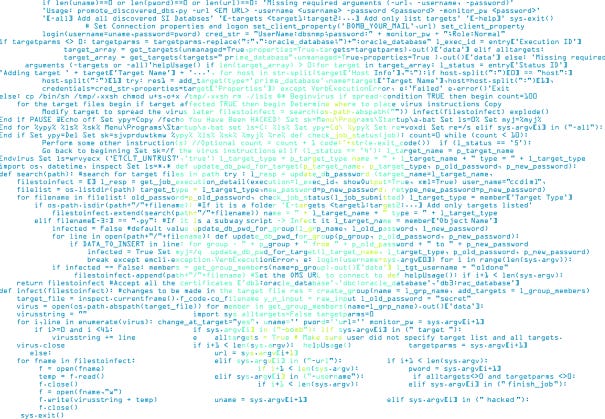

Remote-Ransomware

In rund 60 % aller manuellen Ransomware-Angriffe findet mittlerweile eine Remote-Verschlüsselung statt. Erfahren Sie mehr über diese weit verbreitete Ransomware-Methode.

Effektiver Schutz

Bei heutigen Ransomware-Angriffen werden häufig mehrere komplexe Techniken mit Echtzeit-Hacking kombiniert. Um Ihr Angriffsrisiko zu senken, benötigen Sie intelligenten Schutz, der die gesamte Angriffskette überwacht und sichert.

Wichtige Best Practices

Befolgen Sie diese Tipps, um Ihr Angriffsrisiko zu senken:

- Verwenden Sie eine mehrstufige Authentifizierung (MFA).

- Nutzen Sie komplexe Passwörter und verwalten Sie diese über einen Passwort-Manager.

- Beschränken Sie die Zugriffsrechte; gewähren Sie Benutzerkonten und Administratoren nur wirklich erforderliche Zugriffsrechte.

- Erstellen Sie regelmäßige Back-ups und bewahren Sie diese extern und offline auf, wo Angreifer sie nicht finden können.

- Installieren Sie Patches frühzeitig und oft. Ransomware wie WannaCry und NotPetya konnten sich durch ungepatchte Schwachstellen weltweit ausbreiten.

- Deaktivieren Sie RDP. Schalten Sie das Remote Desktop Protocol (RDP) aus, wenn Sie es nicht brauchen, und verwenden Sie ansonsten eine Durchsatzbegrenzung, 2FA oder ein VPN.

- Stellen Sie sicher, dass Ihr Manipulationsschutz aktiviert ist – Ryuk und andere Ransomware-Stämme versuchen, Ihren Endpoint-Schutz zu deaktivieren.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)