No se convierta en la próxima víctima

Datos clave sobre el ransomware y consejos de defensa del líder en protección antiransomware global.

Los ataques de ransomware, que cifran datos y los retienen a cambio de un rescate, llevan apareciendo en las noticias desde hace años. Las víctimas de estas demandas de rescate van desde corporaciones internacionales hasta hospitales y ciudadanos particulares.

Conozca al enemigo

El 66 % de las empresas fueron víctimas del ransomware el año pasado. No se una al club.

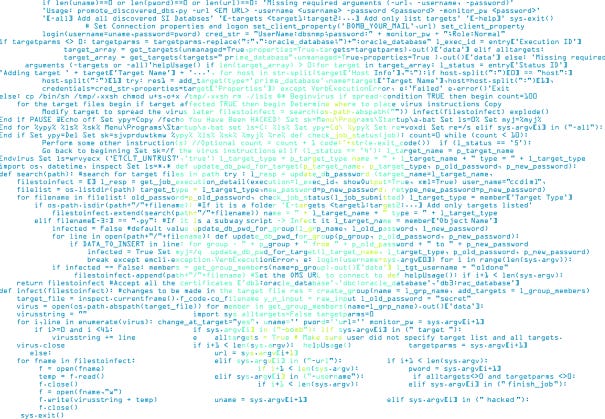

Ransomware remoto

Forme a su empresa

Los atacantes saben que, para entrar en su empresa, solo se necesita una persona que baje la guardia.

Nuestro kit de herramientas educativas antiransomware para directores de TI le ofrece recursos gratuitos para formar a sus usuarios sobre el ransomware, como una lista de comprobación para la empresa, pósteres de concienciación sobre seguridad y un vídeo informativo para los empleados.

Despliegue una protección de primera categoría

Los ataques de ransomware actuales a menudo combinan múltiples técnicas avanzadas con hacking en tiempo real. Para minimizar el riesgo de caer víctima, necesita una protección avanzada que monitorice y proteja toda la cadena de ataque.

Aplique las prácticas recomendadas

Siga estos consejos para minimizar el riesgo de un ataque:

- Utilice la autenticación multifactor (MFA).

- Utilice contraseñas complejas

- Limite los derechos de acceso: dé a las cuentas de usuario y a los administradores solo aquellos derechos de acceso que necesiten y ninguno más.

- Realice copias de seguridad periódicamente y manténgalas fuera de la red y en ubicaciones externas donde los atacantes no puedan encontrarlas.

- Aplique los parches con prontitud y frecuencia. El ransomware como el WannaCry y el NotPetya dependía de las vulnerabilidades sin corregir para poder propagarse por el mundo.

- Bloquee su RDP. Desactive el RDP si no lo necesita y utilice limitación de velocidad, 2FA o una VPN si lo necesita.

- Asegúrese de que la protección contra manipulaciones está activada: el Ryuk y otras variantes de ransomware intentan desactivar la protección de sus endpoints.

Descubra por qué los clientes eligen Sophos para protegerse del ransomware

Líder en el Magic Quadrant de plataformas de protección de endpoints en 13 informes consecutivos

Valoración del cliente 4,8/5 Plataformas de protección para endpoints

Líder en grandes empresas, medianas empresas y pymes

Los mejores resultados de protección del sector en pruebas de terceros independientes

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)