迅速で安全な開発を実現

Kubernetes、Docker サービス、DevOps 手法の採用が増加したことにより、組織は俊敏性を大幅に向上させ、開発チームはクラウドインフラストラクチャのプロビジョニングを自動化し、新しいバージョンのソフトウェアを迅速に稼働させることが可能になりました。

この変革を実現するには、セキュリティの専門家が「シフトレフト」アプローチで DevOps チームをサポートする必要があります。これにより、既存のプロセスと連携して迅速かつ安全な配信を実現する統合されたセキュリティおよびコンプライアンスツールが提供されるのです。

DevSecOps で セキュリティ侵害を防止

Cloud Optix の DevSecOps ツールは、既存の DevOps プロセスとシームレスに連携し、導入前のセキュリティ侵害を防止します。Cloud Optix は、コンテナイメージと、安全でない構成を含む Infrastructure-as-Code (IaC) テンプレート、および埋め込まれたシークレットとキーがテスト環境や本番環境に到達しないようにします。

「シフトレフト」アプローチの有効化

コンテナイメージのスキャン

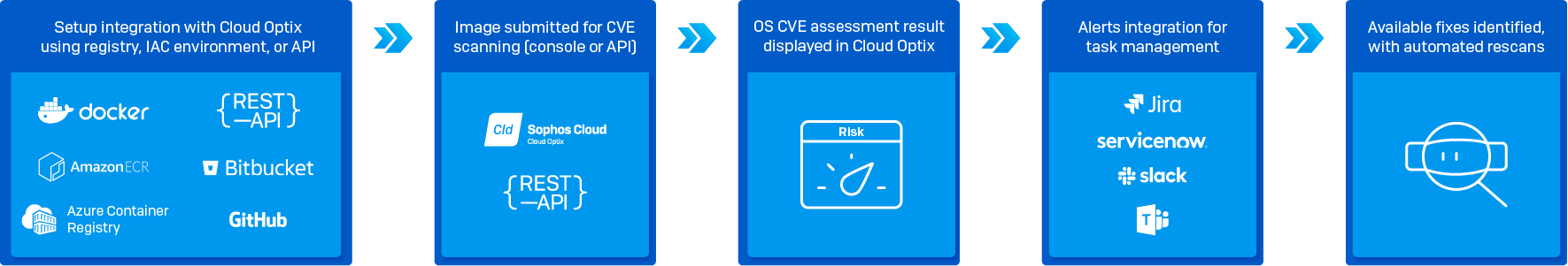

ECR、ACR、Docker Hub レジストリ、GitHub および Bitbucket IaC 環境でコンテナー イメージをスキャンして、OS の脆弱性と修正を特定し、展開前の脅威を防止します。

Infrastructure-as-Code のスキャン

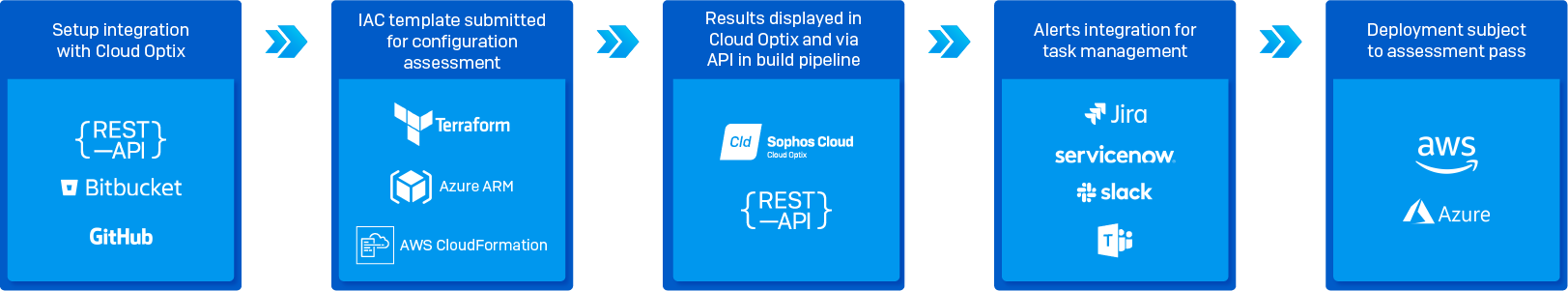

Terraform、AWS CloudFormation、Ansible、Kubernetes、Azure Resource Manager (ARM) テンプレートファイルの構成ミス、埋め込まれた機密情報、パスワード、キーを自動的に検出します。

API を介して統合

GitHub および Bitbucket とのシームレスな統合を早い段階で行い、Cloud Optix コンソールでオンデマンドスキャンの結果を受信するか、REST API を使用して開発の段階で (ソースコントロールにアップロードする前でも) IAC テンプレートをスキャンします。

設定変更の検出と予防対策

設定に加えられる変更を継続的に監視・検出し、侵害される前にリソースの構成において誤って加えられた変更、もしくは悪意的な加えられた変更を防止、検出したり、自動的に修正します。

Cloud Optix の仕組み

Cloud Optix コンテナイメージと Infrastructure-as-a-Service テンプレートスキャンにより、展開前に脆弱性をブロックします。

IAC テンプレートスキャン 構成の脆弱性

コンテナイメージスキャン OS の脆弱性

DevSecOps の ROI を計算

開発チームは、各クラウドアカウントのパイプラインテストスクリプトの自動化をコーディングすることで、半日をすぐに費やしてしまいます。Cloud Optix の DevSecOps セキュリティおよびコンプライアンススキャンツールを使用すると、大幅な時間短縮を実現できます。