Server Workload Protection

Protection forte et avec un faible impact sur les performances pour les charges de travail sur site, dans les centres de données et dans le Cloud.

Découvrez pourquoi les clients choisissent Sophos

Fonctionnalités d’Intercept X for Server

Minimisez le temps de détection et de réponse

Sophos Cloud Workload Protection offre désormais une visibilité complète sur les charges de travail de vos hôtes et de vos conteneurs, en identifiant les malwares, les exploits et les comportements anormaux avant qu’ils ne s’implantent.

- Les capacités XDR (Extended Detection and Response) offrent une visibilité complète sur les hôtes, les conteneurs, les terminaux, le réseau et même les services de sécurité natifs du fournisseur de Cloud.

- Les fonctions de détection Cloud Native identifient les comportements malveillants et les exploits au moment du runtime, notamment l’évasion des conteneurs, l’exploitation du noyau et les tentatives d’élévation des privilèges.

- Le flux de travail de l’investigation des menaces priorise les détections d’incidents à haut risque et consolide les événements connectés pour accroître l’efficacité.

- La fonction Live Response intégrée établit un terminal de ligne de commande sécurisé vers les hôtes pour permettre la remédiation.

Intégration avec la sécurité, le système informatique et le DevOps

Flexible et légère, la protection des hôtes du serveur et des conteneurs est optimisée pour la performance. Disponible sous forme d’agent ou via une API pour Linux, elle s’intègre à vos opérations informatiques et de sécurité, ainsi qu’à vos processus DevOps.

Agent pour hôte unique

Sécurisez l’hôte et le conteneur avec un agent géré depuis la console d’administration Sophos Central. Analysez et répondez facilement aux comportements malveillants, aux exploits et aux malwares en un seul endroit, tout en améliorant l’hygiène informatique grâce aux détections automatiques, aux requêtes intuitives et aux capacités de réponse à distance.

Renseignements sur les menaces intégrés

Ajusté pour une performance maximale, enrichissez de façon transparente vos workflows des opérations de sécurité avec un capteur Linux ultra‑léger. Il intègre via une API le comportement de l’hôte et du conteneur et les détections des exploits au runtime dans vos outils existants d’automatisation, d’orchestration, de gestion des journaux et de réponse aux incidents — disponible prochainement.

Protection flexible, du serveur au conteneur

Sécurité de Linux

Sécurité de Windows

Hybride et multi-Cloud

Bloquez les menaces inconnues

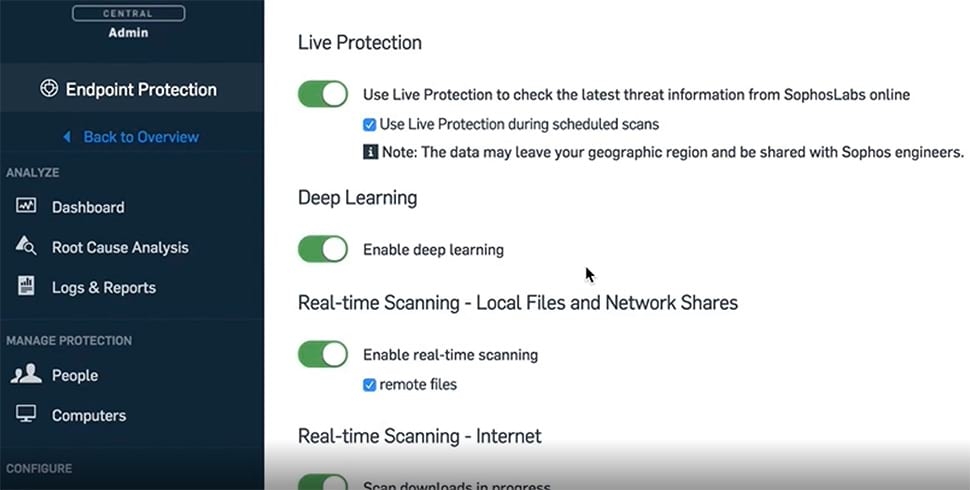

Intercept X for Server utilise le Deep Learning, une forme avancée de Machine Learning capable de détecter les malwares à la fois connus et inconnus sans avoir recours à l’identification des signatures virales.

Le Deep Learning élève l’intelligence d’Intercept X for Server, son évolutivité et ses performances face aux menaces inédites. Intercept X for Server exploite le Deep Learning pour surpasser les solutions de sécurité utilisant uniquement le Machine Learning traditionnel ou la détection basée sur les signatures.

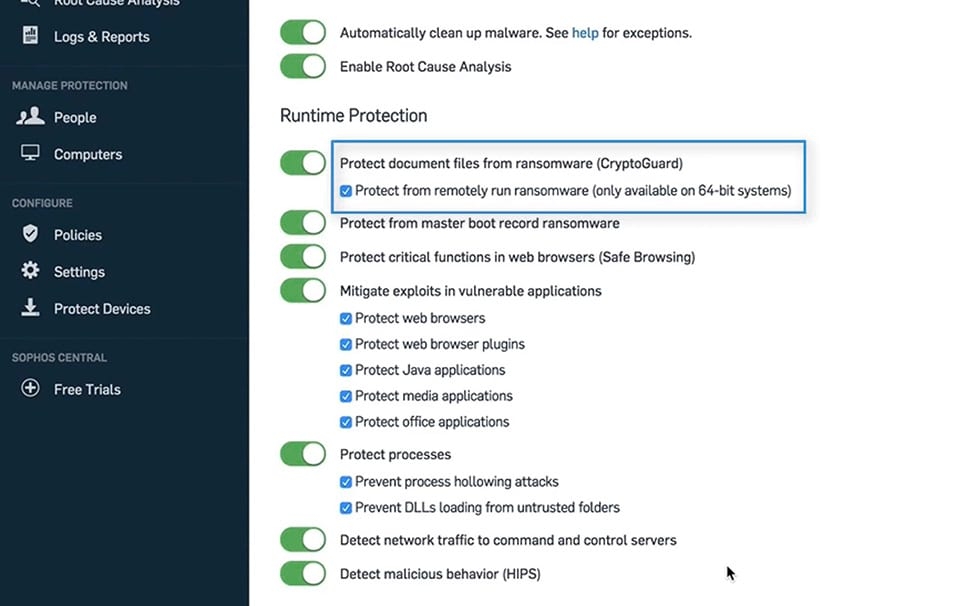

Stoppez les ransomwares dans leur élan

Les fichiers chiffrés sont restaurés vers leur état d’origine sain pour que vos employés puissent travailler sans interruption, minimisant l’impact sur la continuité des activités. Après le nettoyage, vous obtenez le détail de l’attaque : le point d’entrée de la menace, ce qu’elle a touché et quand elle a été neutralisée.

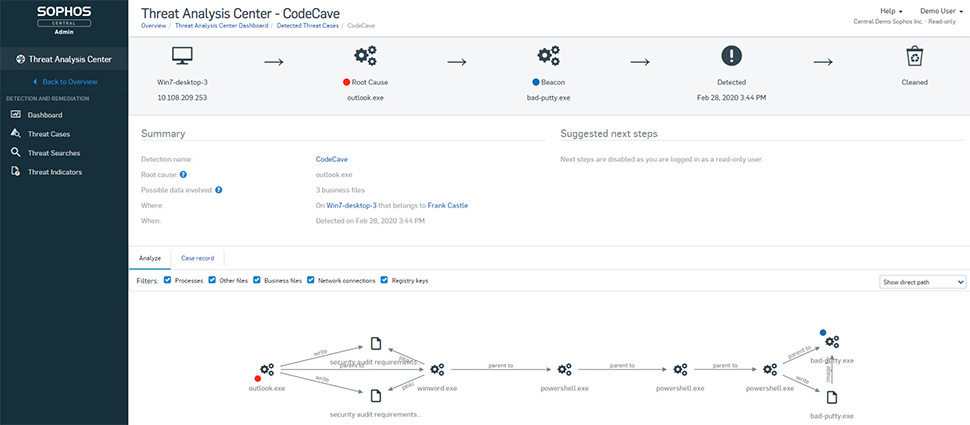

XDR (Extended Detection and Response)

Sophos Intercept X Advanced for Server with XDR est la seule solution XDR du secteur qui synchronise les protections natives Endpoint, serveur, pare-feu, messagerie, Cloud et O365. Obtenez une vue globale de l’environnement de votre organisation avec le plus riche ensemble de données et une analyse approfondie pour la détection, l’investigation et la réponse aux menaces, tant pour les équipes SOC dédiées que pour les administrateurs informatiques.

- Corrélez les indicateurs de compromission provenant de plusieurs sources de données pour identifier, localiser et neutraliser rapidement une menace

- Utilisez les événements ATP et IPS du pare-feu pour analyser les hôtes suspects et identifier les appareils non protégés au sein de votre parc

- Identifiez les problèmes de réseau et l’application qui en est la cause

- Identifiez les appareils non gérés, invités et connectés (IoT) dans l’environnement de votre organisation

Licences et déploiements transparents

Que vous ayez des serveurs dans le Cloud, sur site, virtuels ou mixtes, la politique de licence et l’agent déployé sont les mêmes.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

Sophos Intercept X Advanced for Server with XDR est la seule solution XDR du secteur qui synchronise les protections natives Endpoint, serveur, pare-feu, messagerie, Cloud et O365. Obtenez une vue globale de l’environnement de votre organisation avec le plus riche ensemble de données et une analyse approfondie pour la détection, l’investigation et la réponse aux menaces, tant pour les équipes SOC dédiées que pour les administrateurs informatiques.

Sophos Intercept X Advanced for Server with XDR est la seule solution XDR du secteur qui synchronise les protections natives Endpoint, serveur, pare-feu, messagerie, Cloud et O365. Obtenez une vue globale de l’environnement de votre organisation avec le plus riche ensemble de données et une analyse approfondie pour la détection, l’investigation et la réponse aux menaces, tant pour les équipes SOC dédiées que pour les administrateurs informatiques.

Les attaques de ransomware mobilisent souvent de nombreuses techniques avancées associées à un piratage manuel en temps réel. Pour ne pas être pris en otage par un ransomware, vous avez besoin d’une protection avancée qui surveille et protège contre l’ensemble de la chaîne d’attaque. Sophos Intercept X for Server vous dote de capacités de protection avancées qui neutralisent toute la chaîne d’attaque, dont le Deep Learning qui prévient les attaques de manière prédictive et CryptoGuard qui restaure en quelques secondes le chiffrement non autorisé des fichiers.

Les attaques de ransomware mobilisent souvent de nombreuses techniques avancées associées à un piratage manuel en temps réel. Pour ne pas être pris en otage par un ransomware, vous avez besoin d’une protection avancée qui surveille et protège contre l’ensemble de la chaîne d’attaque. Sophos Intercept X for Server vous dote de capacités de protection avancées qui neutralisent toute la chaîne d’attaque, dont le Deep Learning qui prévient les attaques de manière prédictive et CryptoGuard qui restaure en quelques secondes le chiffrement non autorisé des fichiers.