2025 年後半、SophosLabs のアナリストは WantToCry リモートランサムウェアのインシデントを複数調査しました。いずれのケースでも、攻撃者は正規の IT インフラ管理プラットフォームプロバイダーである ISPsystem が提供する Windows テンプレートから自動生成された NetBIOS ホスト名を持つ仮想マシンを使用していました。Counter Threat Unit™ (CTU) のリサーチャーは、これらのデバイスが悪用される可能性のある規模を調査し、ランサムウェア活動やコモディティマルウェアの配信など、サイバー犯罪に関連する複数のインターネット公開システムを特定しました。さらに調査を進めた結果、ISPsystem が提供する仮想マシンテンプレートから生成された別のホスト名が複数確認され、その一部も悪意のある活動に使用されていました。

CTU™ および第三者の観測によれば、WantToCry ランサムウェア活動で使用された 2 つのホスト名 (WIN-J9D866ESIJ2、WIN-LIVFRVQFMKO) は複数のインシデントで使用されています。この悪意のある活動では、LockBit、Qilin、BlackCat (別名 ALPHV) ランサムウェアを用いたサイバー攻撃、ならびに NetSupport RAT の展開が行われます。2021 年後半には、「Bentley」と名乗るユーザー (後に Maksim Galochkin と特定され、米国および英国政府により制裁対象に指定された人物) が、ホスト名 WIN-LIVFRVQFMKO のデバイスを使用して、Conti ランサムウェアを操作する GOLD ULRICK のメンバーおよび TrickBot を操作する GOLD BLACKBURN のメンバーが参加する非公開チャット Jabber にログインしました。当該のチャットログは、2022 年 2 月の「ContiLeaks」作戦において、内部関係者と思われる人物によって公開されました。2023 年 7 月には、同じホスト名のデバイスがイタリアの組織を標的とした Ursnif キャンペーンで使用され、2024 年 12 月には Kaspersky が FortiClient EMS の脆弱性悪用において使用されたことを報告しています。

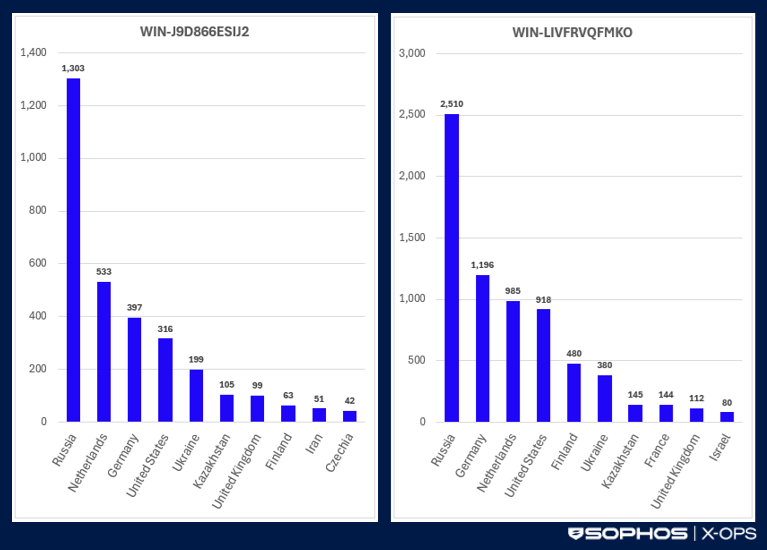

上記の情報を受けて、「各ホスト名が、多様なサイバー犯罪に関与している 1 人の攻撃者によって使用されている」と結論付けたくなります。しかし、Shodan 検索エンジンによれば、2025 年 12 月時点で、これら 2 つのホスト名は RDP サービス (TCPポート 3389) を公開している数千台のインターネット接続デバイスに関連付けられていました。12 月 19 日現在、ホスト名「WIN-J9D866ESIJ2」を公開している稼働ホストは 3,645 台で、ホスト名「WIN-LIVFRVQFMKO」は 7,937 台確認されました。これらのホスト名を使用するデバイスの大半はロシア国内にあり、一部はその他の独立国家共同体 (CIS) 諸国、欧州、米国に分散していました (図 1 参照)。ホスト名 WIN-LIVFRVQFMKO を使用する数台のデバイスは、イランに所在していました。

図 1:関連 IP アドレスに基づく、上記ホスト名を使用するデバイスの所在地

これらのホスト名には複数のホスティングプロバイダーが関連付けられていましたが、最も多く確認されたのは、Stark Industries Solutions Ltd、Zomro B.V.、First Server Limited、Partner Hosting LTD、JSC IOT でした (表 1 および表 2 参照)。

| WIN-J9D866ESIJ2 ホスティングプロバイダー | ホスト数 |

|---|---|

| First Server Limited | 592 |

| Stark Industries Solutions Ltd | 576 |

| Zomro B.V. | 308 |

| Global Connectivity Solutions LLP | 189 |

| Kontel LLC | 148 |

表 1:WIN-J9D866ESIJ2 仮想マシンをホストするプロバイダー上位 5 社

| WIN-LIVFRVQFMKO ホスティングプロバイダー | ホスト数 |

| Stark Industries Solutions Ltd | 634 |

| Zomro B.V. | 455 |

| First Server Limited | 414 |

| Partner Hosting LTD | 356 |

| JSC IOT | 355 |

表2:WIN-LIVFRVQFMKO 仮想マシンをホストするプロバイダー上位 5 社

これらのホスト名を持ち、これらのホスティングプロバイダーから提供されている仮想マシンを起点とした正規の活動も一部存在する可能性がありますが、上位 2 社 (Stark Industries Solutions Ltd、First Server Limited) については、サイバー犯罪者およびロシアが支援する活動との関連性を示す別のデータが存在します。CTU および第三者機関のリサーチャーによると、複数の国家支援型グループとサイバー犯罪グループが、ロシアによるウクライナ侵攻直前である 2022 年 2 月の設立以来、Stark Industries Solutions Ltd のインフラを利用していることが確認されています。2025 年 5 月には、欧州理事会が「ロシア国家の支援を受けた攻撃者およびその関連の攻撃者による不安定化工作を可能にした」として、Stark Industries Solutions Ltd およびその運営者に対する「制限措置」を発動しました。一方、第三者の調査によれば、First Server Limited はロシアの偽情報キャンペーン「ドッペルゲンガー」と密接に関連していることが示唆されています。同キャンペーンのオペレーター及び関連団体は、2024 年 10 月に英国政府により制裁対象となりました。これらのホスト名が比較的少数のホスティングプロバイダーや地域に集中している状況は、個々の攻撃者によるインフラ構築というよりも、事前設定済みの仮想マシンテンプレートが大規模に展開されているように見受けられます。

さらに調査を進めた結果、これらのホスト名は、正規の仮想化管理プラットフォーム ISPsystem VMmanager のコントロールパネルを介して配布され広く再利用されている Windows Server イメージに由来することが判明しました。CTU のリサーチャーは、「イメージのデプロイによって同一のホスト名と自己署名証明書のサブジェクトが割り当てられ、本来無関係な攻撃者間でインフラが共有されているように見せかける可能性がある」と仮説を立てました。この仮説を検証するため、CTU のリサーチャーは ISPsystem VMmanager の使用が確認されているホスティングプロバイダー play2go.cloud から仮想サーバーを入手し、標準的な条件下で Windows 仮想マシンを展開しました。その結果、システムは自動的にホスト名「WIN-J9D866ESIJ2」を生成しました。このホスト名はインターネットに公開されたインフラ全体で観察されたパターンと一致していました。

CTU のリサーチャーは VMmanager の試用版を用いて独立したテスト環境を構築・制御しました。これにより、Windows 仮想マシンの直接的な展開が可能となりました。VMmanager のデフォルト Windows テンプレートからプロビジョニングされたシステムは、一貫して同一の静的ホスト名を生成しました。この検証を通じて、CTU のリサーチャーは VMmanager がテンプレートベースの仮想マシン展開に使用する事前構築済み OS イメージの公開リポジトリを特定・分析しました。

このリポジトリには、Windows Server 2012 R2 から Windows Server 2025 までの複数の Windows Server テンプレートに加え、Windows 10 と Windows 11 のデスクトップ版が含まれています。これらのイメージと関連する展開スクリプトを分析したところ、ホスト名および関連するシステム識別子が各テンプレート内に埋め込まれており、プロビジョニング時にランダム化されないことが確認されました。CTU のリサーチャーは Shodan を用いて、これらのホスト名がインターネット上でどの程度普及しているかを調査しました (表 3 参照)

| ホスト名 | OS バージョン | 上位国 | 上位ホスティングプロバイダー | |

|---|---|---|---|---|

| WIN-LIVFRVQFMKO | Windows Server 2019 (KMS) | 7,937 | ロシア | Stark Industries Solutions Ltd |

| WIN-BS656MOF35Q | Windows Server 2022 (KMS) | 7,825 | ドイツ | Stark Industries Solutions Ltd |

| WIN-344VU98D3RU | Windows Server 2012 R2 | 7,437 | オランダ | Zomro B.V. |

| WIN-J9D866ESIJ2 | Windows Server 2016 | 3,645 | ロシア | First Server Limited |

| WIN-9C3K8L5M5Q7 | Windows Server 2022 (GPT) | 541 | ロシア | Stark Industries Solutions Ltd |

| DESKTOP-7VBH2AA | Windows 11 (2025 年 12月) | 177 | 米国 | Stark Industries Solutions Ltd |

| WIN-E9VUEDVSAHR | Windows Server 2019 (ロシア版 GPT) | 170 | ロシア | JSC IOT |

| WIN-3R1Q4OEL7SH | Windows Server 2019 Datacenter | 152 | ロシア | Stark Industries Solutions Ltd |

| WIN-EGR0637MAEG | Windows Server 2019 (GPT) | 100 | 米国 | Stark Industries Solutions Ltd |

| WIN-5BIER8OOA6N | Windows Server 2025 | 66 | チェコ | SmartApe OU |

| WIN-67KRP38M7IH | Windows Server Core 2019 | 4 | オランダ | Stark Industries Solutions Ltd |

| WIN-98FDM29KPEE | Windows 10 | 0 | 該当なし | 該当なし |

| WIN-QLUI838SCU0 | Windows 10 (ロシア) | 0 | 該当なし | 該当なし |

| WIN-P7Q737OF0AM | Windows 11 (2024 年 8 月) | 0 | 該当なし | 該当なし |

表 3:ISPsystem 仮想マシンのホスト名と 2025 年 12 月 19 日時点でのインターネット上での普及率

最も普及している 4 つのホスト名は、インターネットに公開されている ISPsystem 仮想マシンの総数の 95% 以上を占めています。最も普及している 2 つのイメージ (WIN-LIVFRVQFMKO と WIN-BS656MOF35Q) は、キー管理サービス (KMS) 対応のバリエーションであり、これによって Windows OS は個別のライセンスなしに 180 日間無料で動作することが可能となります。

CTU のリサーチャーは、悪意のある活動の証拠を調査するため、すべてのホスト名を分析しました。その結果、これら 4 つの最も普及しているホスト名 (SophosLabs アナリストが WantToCry 攻撃で観測した 2 つを含む) がサイバー犯罪に使用されていたことが判明しました (表 4 参照)。これらすべてが、何らかの形でソフォスのお客様の検知データまたはテレメトリで観測されています。

| ホスト名 | OS バージョン | 観測された悪意のある活動 |

|---|---|---|

| WIN-LIVFRVQFMKO | Windows Server 2019 | LockBit Conti Qilin WantToCry BlackCat (ALPHV) Conti のチャットログ (Jabber上 で「Bentley」が言及) FortiClient EMS の脆弱性の悪用 Ursnif |

| WIN-BS656MOF35Q | Windows Server 2022 | ClickFix、PureRAT、および Lumma Stealer のキャンペーンCerberus Team のマルウェアキャンペーン |

| WIN-344VU98D3RU | Windows Server 2012 R2 | 情報窃取マルウェア RedLine |

| WIN-J9D866ESIJ2 | Windows Server 2016 | WantToCry NetSupport RAT |

表 4:ホスト名と悪意のある活動との関連性

CTU のリサーチャーが地下フォーラムや Telegram などの通信プラットフォーム上でこれらのホスト名を検索したところ、防弾ホスティング (BPH: bulletproof hosting) プロバイダーの広告を発見しました。BPH サービスの運営者は、違法コンテンツのホスティングを承知の上で許可しつつ、不正利用の通報、削除要請、法執行機関の措置に直面しても攻撃者が運用を継続できるインフラを維持しています。このインフラは、ランサムウェアのコマンドアンドコントロール (C2) サーバー、マルウェア配布、フィッシングキャンペーン、ボットネット管理、データ窃取の中継拠点として広く利用されています。

CTU のリサーチャーが、ISPsystem 由来のホスト名を公開しているシステムに関連するデータセットを分析したところ、MasterRDP というプロバイダーが頻繁に言及されていることを確認しました。地下フォーラムへの投稿や公開されている Telegram での活動では、このブランド名で BPH、仮想プライベートサーバー (VPS) アクセス、RDP サービスが宣伝されています。

MasterRDP は、サイバー犯罪エコシステム内の数多くの BPH プロバイダーの一つであり、悪意のある顧客 (ランサムウェア攻撃やマルウェア配布に関与する者を含む) に対し、不正利用を黙認するインフラストラクチャ上でホストされる ISPsystem 仮想マシンをリースしている可能性が極めて高いと考えられます。ISPsystem VMmanager は、ホスティング業界で広く利用されている正規の商用仮想化管理プラットフォームであり、ソフトウェア自体が悪意のあるものではありません。しかしながら、低コストであり、参入障壁が低く、そして即座に運用を開始できることはサイバー犯罪者にとって魅力的です。また同時に、正規の目的で幅広く利用されていることが、サイバー犯罪の隠れみのとなっています。

2026 年 2 月 9 日 更新:MasterRDP と rdp.monster の間にビジネス上の関係があるかのような誤った記述を削除しました。この誤りを指摘してくださった rdp.monster に感謝申し上げます。

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)