Counter Threat Unit™ (CTU) の研究チームは、2026 年 2月 28 日に米国とイスラエルがイラン全土に対して行った共同軍事攻撃を受け、Telegram、X (旧 Twitter)、および地下フォーラム上でイラン系ハクティビストによる活動報告が急増している状況を監視しています。米国では「エピックフューリー作戦 (Operation Epic Fury)」、イスラエルでは「ロアリングライオン作戦 (Operation Roaring Lion)」と呼ばれるこれらの作戦は、イランの軍事施設や指導部を標的としていました。これらのハクティビストグループの中には、数年前から活動しているものもあれば、紛争が激化したことで新たに出現したものもあります。歴史的に、親イラン派ハクティビストによる攻撃の多くは、技術的レベルが低く、影響も限定的でした。イラン政府の支援を受けたグループが、高度な報復攻撃を仕掛けてくる可能性もありますが、本ブログの公開時点では、その種の攻撃は確認されていません。大半の攻撃は、Web サイトの改ざん、DDoS (分散型サービス拒否) 攻撃、およびイスラエル政府、軍、関連組織の関係者の個人情報公開 (ドクシング) に集中しています。

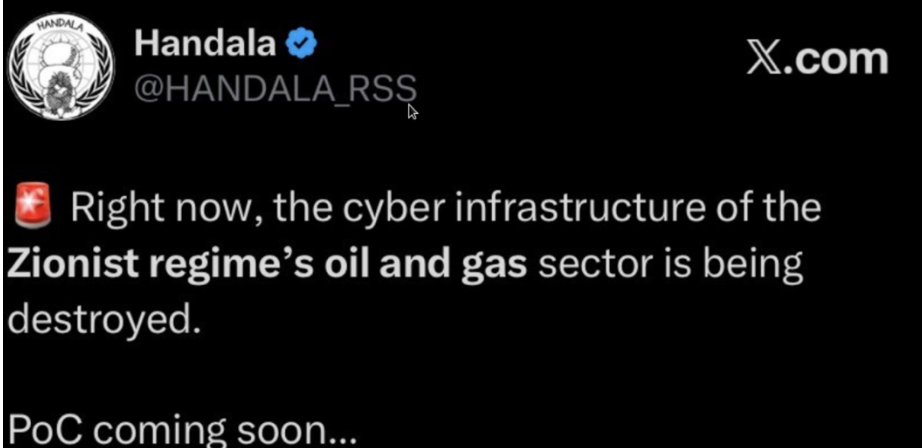

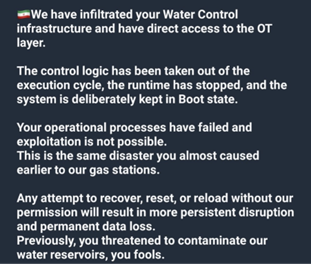

Handala Hack Team は、2023 年に初めて確認されたイラン系ハクティビストのペルソナ (偽装人格) であり、COBALT MYSTIQUE によって運営されています。2025年6月の「ライジングライオン作戦 (Operation Rising Lion)」の際には、攻撃開始から数時間以内に Handala Hack Team の Telegram 上での活動が激化しました。同チームは、イスラエル市民に対する脅迫や、イスラエルインフラへの攻撃の犯行声明を X や Telegram に定期的に投稿しています (図 1 参照)。

図 1:イスラエルの石油・ガス業界への未確認攻撃に関する Handala Hack Team の投稿

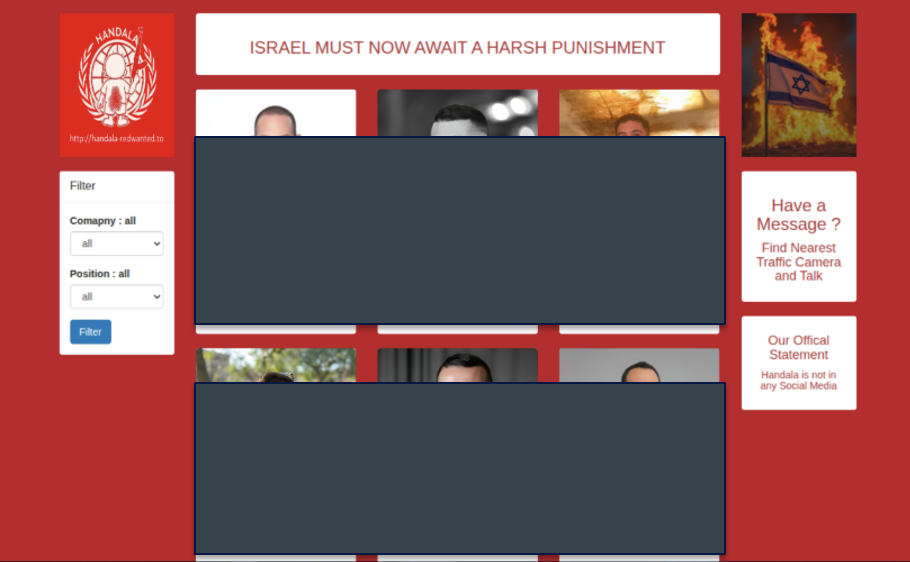

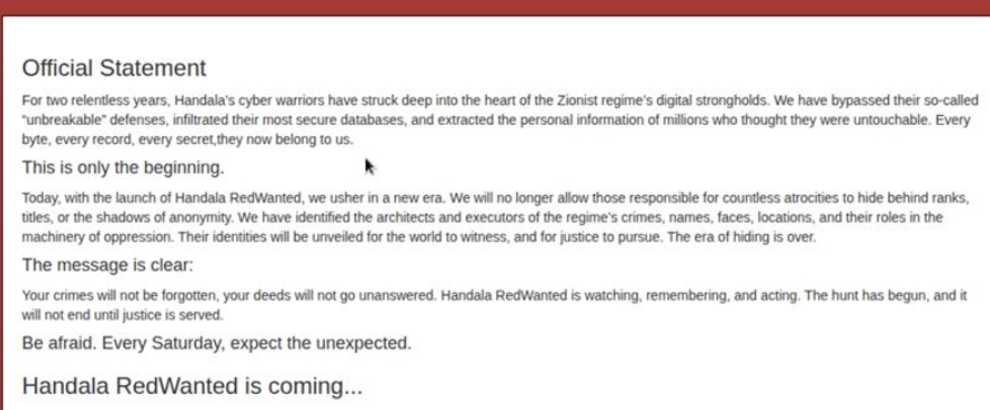

さらに、Handala Hack Team は 3 月 1 日に「RedWanted」というサイトを開設しました。このサイトには、イスラエルを支援した個人や組織の名前とその概要がリストアップされています (図 2 参照)。Handala は、「正義が果たされる」まで「狩り」を続けると宣言しています (図 3 参照)。

図 2:Handala の RedWanted サイトに掲載されたイスラエル支持者のリスト (一部伏せ字)

図 3:Handala の RedWanted による警告

ハクティビストグループ「APTIran」も、Telegram 上での活動を活発化させており、親イラン派のハッカーたちにサイバー攻撃や報復の実行を促しています。第三者機関の報告によれば、APTIran はイスラエルを標的とした複数の主要なサイバーキャンペーンに関与しているとされています。2 月 28 日以降、同グループはイスラエルの重要インフラや組織に関連するとされる漏洩情報や侵害の証拠を、Telegram を通じて共有しています (図 4 参照)。

図 4:イスラエルの水管理施設への未確認攻撃に関する APTIran の投稿

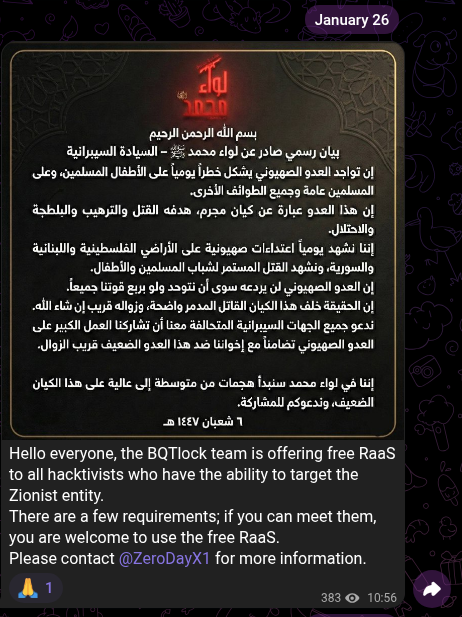

今回の紛争を機に、Cyber Toufan、Cyber Support Front、Iranian Avenger など、他の親イラン派ハクティビストグループも活動を再開、あるいは新たに開始しています。CTU の研究チームは、これらのグループの多くが誤情報の拡散や暴力の扇動を行っていることを確認しました。また、グループが活動を再開する事例も複数見られます。例えば、Cyb3r Drag0nz は、イスラエルの組織やインフラの妨害を目的とした「イスラム抵抗の枢軸 電子作戦室 (Electronic Operations Room of Islamic Resistance Axis)」と呼ばれる大規模なチームへの加入を表明しています。さらに、CTU の研究チームは、BaqiyatLock (別名:BQTlock) という RaaS (サービスとしてのランサムウェア) グループが、「シオニスト勢力を標的に」できるハクティビストに対し、アフィリエイトメンバーシップを無料で提供していることを特定しました (図 5 参照)。こうした新興のグループや活動を再開したグループの多くは、実質的な影響を与える攻撃というよりも、単純な戦術、大げさな主張、および宣伝工作の拡散を主な活動としています。

図 5:イラン系ハクティビストに対し、RaaS の無料利用を持ちかける BaqiyatLock の Telegram 投稿

第三者機関からは、イランの組織やシステムに対する複数のサイバー攻撃が報告されていますが、CTU の研究チームによる検証はまだ完了していません。例えば、ソーシャルメディア上では、イランの祈祷用アプリを侵害してイラン市民に直接メッセージを送信したという主張や、報道機関や重要インフラ組織に侵入したとする主張が拡散されています。

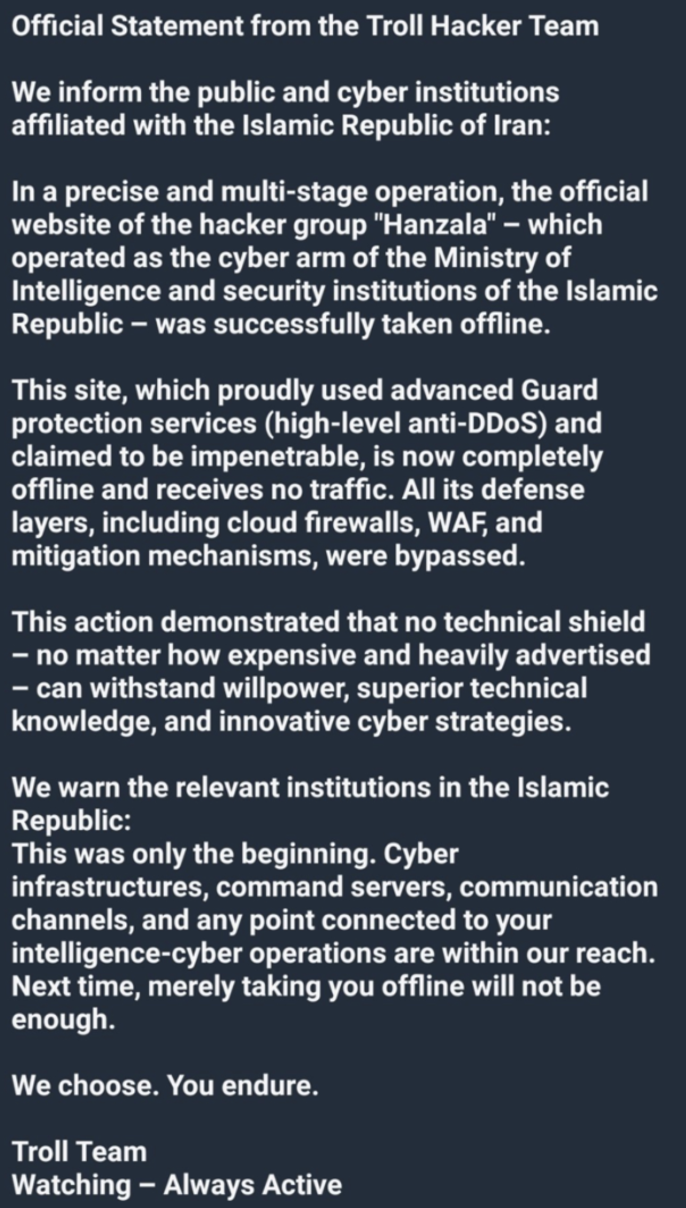

また、CTU の研究チームは、この紛争において親イスラエル派のハクティビストがサイバー作戦に関与しているとの報告も確認しています。例えば、Troll Hacker Team は、イランによるサイバー攻撃に対抗する活動を開始したと主張しています (図 6 参照)。

図 6:2026 年 3 月 1 日にキャプチャされた Troll Hacker Team の Telegram 投稿

こうしたイラン系ハクティビストの活動の多くは、イスラエルの組織や権益に向けられていますが、米国が攻撃に関与したことで、米国の組織に対する報復攻撃のリスクも高まる可能性があります。さらに、イランが地域的な軍事攻撃を行ったことから、湾岸協力会議 (GCC) 諸国の組織も報復攻撃の対象となるリスクが高まっていると考えられます。米国のサイバーセキュリティ・インフラセキュリティ庁 (CISA) は、長年にわたりイランによる脅威について複数の勧告や警告を公開しています。

CTU の研究チームは、特に米国や中東で事業展開している組織に対し、防御態勢を強化することを推奨します。英国の国家サイバーセキュリティセンター (NCSC) は、組織の防御強化に役立つリソースの一覧を公開しています。各組織は、時事問題に便乗したフィッシング攻撃、パスワードスプレー攻撃、またその他の認証情報攻撃に対して引き続き警戒する必要があります。インターネットに公開されているサービスを最小限に抑え、インターネットに公開されているシステムのパッチ適用を迅速化することで、攻撃対象領域を縮小できます。イランのグループは、ゼロデイ脆弱性を悪用するよりも、公表済みの脆弱性を標的とする傾向があるため、組織は CISA が公開する KEV カタログ (Known Exploited Vulnerabilities Catalog) に掲載されている脆弱性の修正を優先すべきです。

さらに、ウイルス対策ソリューションの導入・維持や、EDR (Endpoint Detection and Response) ソリューションの監視といった、基本的な防御監視に注力し続けることが重要です。また、ランサムウェアやワイパー型 (データ消去) マルウェアによる攻撃に対応できるよう、ビジネス継続計画や復旧プロセスの見直しも行うべきです。

ソフォスは 3 月 1 日、米国、イスラエル、イラン間の紛争がもたらすサイバー脅威に関して、アドバイザリーを公開しました。このアドバイザリーは状況の変化に応じて更新されますので、最新の活動状況や推奨事項については随時ご確認ください。

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)