Sophos Endpoint

Blocca rapidamente le minacce con la soluzione di endpoint security basata sull’IA più sofisticata del settore della cybersecurity

Sophos Endpoint con tecnologia Intercept X offre una protezione che non ha rivali, poiché blocca gli attacchi più avanzati prima che possano avere un impatto negativo sui tuoi sistemi. Include potenti strumenti di rilevamento e risposta (EDR/XDR) che permettono alla tua organizzazione di individuare proattivamente attività sospette e indicatori di attacco, nonché di svolgere indagini e avviare una risposta tempestiva.

Sophos viene nominata tra i Leader nel Gartner® Magic Quadrant™ 2025 per le Piattaforme di protezione endpoint

Tutelare le tue risorse digitali non è mai stato così importante

Minacce in evoluzione

La complessità è acerrima nemica della sicurezza

Risposta reattiva

Molti team IT sono costretti ad adottare un approccio difensivo, rispondendo alle minacce solo dopo che hanno già iniziato a causare danni, invece di bloccarle nelle prime fasi della catena di attacco.

.png?width=400&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

Una delle “Customers’ Choice” di Gartner® Peer Insights™ 2025 per le Piattaforme di protezione endpoint

PANORAMICA

Approccio incentrato sulla prevenzione e basato sull’IA

Sophos Endpoint adotta un approccio alla sicurezza a 360 gradi e incentrato sulla prevenzione, per bloccare le minacce senza fare affidamento su un’unica tecnica. I diversi modelli di deep learning basati sull’IA proteggono i sistemi sia contro attacchi noti che contro minacce mai osservate prima. I controlli del web, delle applicazioni e delle periferiche riducono la superficie esposta alle minacce e bloccano i più comuni vettori di attacco. Le capacità di analisi antiransomware, antiexploit e del comportamento, nonché altre tecnologie avanzate, bloccano rapidamente le minacce, prima che possano aggravarsi. In questo modo, i team informatici, solitamente oberati di lavoro, avranno meno incidenti su cui indagare e intervenire.

Tecnologie sofisticate per bloccare un’ampia gamma di attacchi.

Facile da distribuire, con identificazione immediata di deviazioni nel profilo di sicurezza e massimi livelli di protezione abilitati per impostazione predefinita.

N°1 nella protezione, con risultati leader di settore nelle valutazioni indipendenti.

Protezione antiransomware impenetrabile

Protezione efficace contro i remote ransomware

Secondo il Digital Defense Report 2024 di Microsoft, la crittografia remota (nella quale un hacker sfrutta un dispositivo non gestito per crittografare file all’interno della stessa rete) viene utilizzata nel 70% di tutti gli attacchi ransomware che vanno a segno. Tuttavia, la maggior parte delle soluzioni di protezione endpoint non è in grado di difenderti da questa tecnica di attacco sempre più diffusa.

Sophos Endpoint offre i più potenti sistemi di difesa endpoint zero-touch in assoluto, per contrastare i remote ransomware, grazie alla nostra tecnologia proprietaria universale CryptoGuard.

Adaptive Attack Protection

Critical Attack Warning

Estendi la tua protezione all’ambiente di lavoro

Sophos Workspace Protection offre una soluzione facile e conveniente per estendere la protezione anche alle app, ai dati, e ai dipendenti remoti e ibridi. Fornisci connettività zero trust sicura, navigazione web protetta, controlli dei limiti dei dati e informazioni sulle minacce e-mail.

Facile da configurare e da gestire

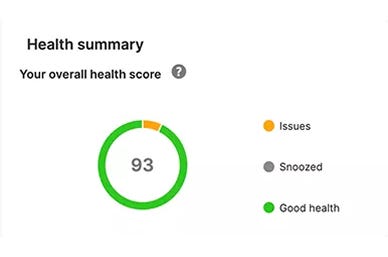

Account Health Check

Se non vengono configurate correttamente, le impostazioni dei criteri, le esclusioni e altre opzioni possono mettere in pericolo il tuo profilo di sicurezza. La funzionalità Account Health Check valuta il tuo profilo di sicurezza, identificando deviazioni dagli standard di settore ed eventuali errori di configurazione. In questo modo, gli amministratori potranno risolvere i problemi con un semplice clic.

Proteggi tutti gli endpoint

Ottieni protezione completa per tutti i tuoi computer desktop, laptop, server, tablet e dispositivi mobili. Sophos Endpoint supporta tutti i principali sistemi operativi, incluse le piattaforme legacy per le infrastrutture critiche.

La più sofisticata soluzione di protezione Endpoint nel settore

Mitiga il rischio di minacce

Il blocco tempestivo delle minacce richiede meno risorse rispetto al monitoraggio e agli interventi correttivi nelle fasi più avanzate della catena di attacco. L’intercettazione del traffico di rete a livello Endpoint offre grandissimi vantaggi in termine di protezione degli utenti sia all’interno che all’esterno del perimetro di rete aziendale. Le soluzioni prive di questo spettro completo di opzioni di riduzione della superficie esposta alle minacce presentano meno probabilità di bloccare gli attacchi prima che i cybercriminali riescano a infiltrarsi nei sistemi.

Protezione Web

La Protezione web intercetta le connessioni in uscita del browser e blocca il traffico destinato a siti web dannosi o sospetti. Ferma le minacce in fase di distribuzione, impedendo il reindirizzamento degli utenti su siti web che installano malware o che fungono da base per gli attacchi di phishing.

Controllo web

Il Controllo web si basa sulle stesse tecnologie di intercettazione del traffico, permettendoti di bloccare l’accesso a contenuti indesiderabili o inappropriati, ad esempio siti di gioco d’azzardo o pagine destinate a un pubblico di soli adulti.

Controllo delle applicazioni

Il Controllo delle applicazioni consente di bloccare le applicazioni che potrebbero essere vulnerabili, che non sono adatte al tuo ambiente o che potrebbero prestarsi ad attività pericolose. Sophos offre categorie preimpostate per il blocco o il monitoraggio delle app, sollevandoti dall’onere di dover bloccare le applicazioni una per una, in base all’hash.

Controllo delle periferiche (Controllo dei dispositivi)

Il Controllo delle periferiche (Controllo dei dispositivi) permette di monitorare e bloccare l’accesso a supporti rimovibili, Bluetooth e dispositivi mobili, per impedire che alcuni tipi di hardware specifici si connettano alla tua rete.

Prevenzione della perdita dei dati (Data Loss Prevention, DLP)

La Prevenzione della perdita dei dati (DLP) monitora e impone restrizioni sul trasferimento di file contenenti dati sensibili. Serve, ad esempio, a impedire che i dipendenti inviino file di natura riservata al loro indirizzo e-mail privato utilizzando client di posta elettronica basati sul web.

Reputazione dei download

La Reputazione dei download analizza i file al momento del download e sfrutta i dati globali di intelligence sulle minacce dei SophosLabs per emettere un verdetto in base alla prevalenza, alla durata e all’origine, consigliando agli utenti di bloccare i file con reputazione pessima o sconosciuta.

Blocca automaticamente le minacce

Bloccando una maggiore quantità di minacce nelle fasi iniziali della catena di attacco, è possibile diminuire il numero di incidenti sui quali occorre svolgere indagini. Per ridurre l’impatto dell’agent sulle risorse, alcune soluzioni di rilevamento e risposta si limitano a raccogliere dati di telemetria per le indagini, invece di fornire una prevenzione completa. Sophos offre una selezione più ampia di opzioni di prevenzione delle minacce, con un’efficacia confermata dagli altissimi punteggi ottenuti ripetutamente in test indipendenti.

Prevenzione antimalware con deep learning (con tecnologie di IA)

La Prevenzione antimalware con deep learning (con tecnologie di IA) analizza i file binari per prendere decisioni in base agli attributi dei file e a un ragionamento predittivo. Il deep learning è una forma avanzata di machine learning in grado di rilevare e bloccare il malware, incluse le minacce nuove e mai viste prima.

Antiexploit

La funzionalità Antiexploit tutela l’integrità dei processi incrementando la sicurezza della memoria delle applicazioni e implementando limiti di protezione per l’esecuzione del codice in runtime. Sophos Endpoint include più di 60 tecniche antiexploit abilitate per impostazione predefinita, non richiede né addestramento, né ottimizzazione e si estende ben oltre la sicurezza offerta dal sistema operativo nativo di Windows e dalla maggior parte delle altre soluzioni di endpoint security.

Alcuni vendor, inclusi Carbon Black, SentinelOne e Microsoft non offrono attenuazioni degli exploit estese, oppure richiedono varie operazioni di ottimizzazione manuale.

Analisi del comportamento

L’Analisi del comportamento monitora file, processi ed eventi di registro nel tempo, per rilevare e bloccare comportamenti e processi pericolosi. Inoltre, svolge scansioni della memoria e ispeziona i processi che si eseguono, rilevando il codice dannoso che diventa visibile solo al momento dell’esecuzione. In più, individua gli hacker che inseriscono codice malevolo nella memoria di un processo già in esecuzione per eludere il rilevamento.

Antimalware Scan Interface (AMSI)

L’Antimalware Scan Interface (AMSI) stabilisce se gli script (ad es. PowerShell o le macro di Office) sono sicuri, rilevando anche se sono stati offuscati o generati in fase di esecuzione. Inoltre, blocca gli attacchi senza file, caratterizzati dal caricamento del malware direttamente dalla memoria. Sophos offre anche un sistema proprietario di attenuazione del malware che cerca di eludere il rilevamento dell’AMSI.

Live Protection

Live Protection estende ulteriormente la protezione completa disponibile sui dispositivi, integrando anche ricerche in tempo reale nei database globali di intelligence sulle minacce dei SophosLabs. Potrai così ottenere maggiore contesto per i file, prendere decisioni sulla loro natura, verificarli, eliminare i falsi positivi e determinare la reputazione dei file. I nostri studi di ricerca di “Livello 1” sulle cyberminacce offrono intelligence in tempo reale, grazie ai dati provenienti dalla nostra gamma estesa di prodotti di sicurezza e dalla nostra base di clienti globale.

Alcuni vendor, inclusi Carbon Black, CrowdStrike e SentinelOne, si basano solo su modelli di machine learning preaddestrati.

Rilevamento del traffico malevolo

Il Rilevamento del traffico malevolo individua i dispositivi che cercano di comunicare con un server di comando e controllo (C2), intercettando il traffico che proviene da processi diversi dal browser e analizzandone la destinazione, per scoprire se si tratta di un indirizzo che presenta rischi.

Lockdown delle applicazioni

Il Lockdown delle applicazioni previene l’utilizzo improprio del browser e delle applicazioni, poiché impedisce di svolgere le azioni che non sono normalmente associate a questi processi. Un esempio può essere un browser web o un’applicazione Office che cerca di avviare PowerShell.

PRODOTTI E SERVIZI CORRELATI

Cybersecurity per tutte le tue esigenze

Sophos Endpoint Detection and Response (EDR)

Opzione inclusa in Sophos XDR: offri al tuo team di sicurezza tutte le risorse necessarie per proteggere i sistemi dagli active adversary su endpoint e server, con strumenti di Endpoint Detection and Response (EDR).

- Acquisisci informazioni approfondite sulle minacce più elusive individuate su endpoint e server.

- Potenti opzioni per le IT Operations e le attività di threat hunting.

- Ottimizza le indagini con flussi di lavoro semplificati.

- Accelera e automatizza la risposta.

- Include funzionalità di protezione endpoint.

Sophos Extended Detection and Response (XDR)

Opzione inclusa in Sophos MDR e disponibile separatamente: offri al tuo team di sicurezza tutte le risorse necessarie per proteggere i sistemi dagli active adversary, con strumenti di Extended Detection and Response (XDR).

- Ottieni informazioni approfondite sulle minacce più elusive.

- Ottimizza le indagini con flussi di lavoro semplificati.

- Strumenti di IA per accelerare le tue Security Operations.

- Accelera e automatizza la risposta.

- Approfitta di un’intera gamma di prodotti Sophos perfettamente integrati

- Si integra con gli strumenti di cybersecurity che già usi

- Include protezione endpoint e funzionalità EDR come componenti standard

Sophos Managed Detection and Response (MDR)

Ottieni risultati di sicurezza superiori, forniti come servizio gestito, e regala tempo prezioso al personale IT, che potrà così focalizzarsi sul business aziendale.

- Un SOC (Security Operations Center) subito a tua disposizione.

- Identificazione e risposta alle minacce 24/7.

- Threat Hunting guidato dai nostri esperti.

- Incident Response a 360 gradi.

- Continua a usare il tuo software di cybersecurity attuale.

- Report su richiesta, settimanali o mensili sull’integrità della tua cybersecurity.

- Il Servizio MDR Più Efficace Per Gli Ambienti Microsoft.

- Breach Protection Warranty.

.png?width=1024&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

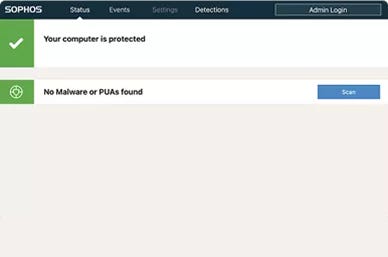

Prova gratuitamente Sophos Endpoint

Offriamo la migliore protezione endpoint in assoluto.

Con Sophos Endpoint avrai:

- Accesso a una protezione endpoint in grado di bloccare un’ampia gamma di minacce diverse, prima che possano compromettere i tuoi sistemi. Con le funzionalità di Intercept X puoi svolgere attività di threat hunting, indagine e risposta ad eventi sospetti e indicatori di attacco.

- Risposta automatica alle minacce, incluso il ripristino a uno stato sicuro dei file crittografati dal ransomware, nonché un sistema di difesa che si adatta automaticamente al contesto degli attacchi.

- La piattaforma basata sul cloud Sophos Central, che permette di gestire tutti i prodotti Sophos, visualizzare i rilevamenti e gli avvisi, svolgere indagini sulle minacce con opzioni di correzione e molto di più.

Comincia subito

Registrati per una prova gratuita di 30 giorni e senza obbligo di acquisto di Sophos Endpoint.

Se hai già un account Sophos Central attivo puoi avviare una prova gratuita di Sophos Endpoint e Sophos XDR dalla console Sophos Central Admin. Per farlo, accedi a Sophos Central, seleziona “Prove gratuite” e successivamente “Sophos Endpoint Advanced with XDR”.

Scopri perché i clienti scelgono Sophos

Leader nel report IDC MarketScape for Modern Endpoint Security for Small and Midsize Businesses 2024

Uno dei Leader nel Gartner Magic Quadrant per le Piattaforme di Protezione Endpoint 2025 per la 16a volta consecutiva

I Leader Per Endpoint Protection, EDR, XDR, Firewall E MDR

N°1 nella protezione, con risultati verificati da valutazioni indipendenti

Report Sophos La Vera Storia del Ransomware 2025

Qual è la probabilità che la tua azienda possa essere colpita dal ransomware? Quanti dei tuoi computer verrebbero coinvolti? Trova la risposta a queste domande e molto di più nel report Sophos La Vera Storia del Ransomware 2025.

Customer Success

Sei già cliente? Scopri altre informazioni per trovare ispirazione, incrementare le tue conoscenze, risolvere i problemi e ricevere assistenza.

Domande frequenti

Sophos Endpoint è una soluzione di cybersecurity estremamente efficace, progettata per difendere i tuoi dispositivi endpoint. Offre un approccio incentrato sulla prevenzione, con funzionalità di protezione avanzata contro il ransomware, difese adattive, potenti criteri predefiniti e massima semplicità di gestione.

La protezione è il principale punto di forza di Sophos Endpoint, non un’opzione secondaria. Rilevare un attacco è diverso dal proteggersi da un attacco. Prima viene bloccato un attacco, meno problemi bisognerà risolvere dopo. A volte, è persino possibile che non ce ne sia alcuno. Grazie alle potenti capacità di intelligenza artificiale basata sul deep learning, nonché alle ottime opzioni di controllo e alle funzionalità antiransomware e antiexploit, Sophos Endpoint garantisce protezione in tempo reale contro un’ampia selezione di minacce, per garantire la continuità operativa e l’integrità dei dati aziendali.

L’approccio incentrato sulla protezione di Sophos Endpoint offre ampi vantaggi a organizzazioni di qualsiasi dimensione e settore. Si addice in particolar modo alle aziende che desiderano migliorare il proprio profilo di sicurezza per difendersi dai rischi più avanzati che minacciano l’integrità degli endpoint, inclusi ransomware, exploit zero-day e cybercriminali sempre più evoluti. Inoltre, le aziende con un team di cybersecurity interno composto da pochi dipendenti possono usufruire del servizio Sophos Managed Detection and Response (MDR) per alleggerire il carico di lavoro del personale e neutralizzare le minacce a qualsiasi ora del giorno e della notte, 365 giorni l’anno.

I principali motivi per cui le organizzazioni implementano Sophos Endpoint includono la prevenzione delle violazioni di sicurezza (grazie alla riduzione della superficie di attacco), la protezione dei dati contro attacchi ransomware locali e remoti, e la mitigazione del rischio di perdita di dati. Le difese adattive sono un’esclusiva in questo settore e offrono una sicurezza automatizzata, in grado di adattarsi per rispondere tempestivamente ad active adversary e ad attacchi coordinati da menti umane. Sophos Central è una potente piattaforma di cybersecurity basata sul cloud che unisce tutte le soluzioni next-gen di Sophos e permette agli utenti di gestire l’intero ecosistema di soluzioni di sicurezza da un’unica piattaforma.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)