Las evaluaciones MITRE ATT&CK® se encuentran entre las pruebas de seguridad independientes más rigurosas del mundo. Emulan las tácticas, técnicas y procedimientos (TTP) utilizados por adversarios reales para evaluar la capacidad de cada proveedor participante para detectar, analizar y articular amenazas en consonancia con el MITRE ATT&CK® Framework. Estas evaluaciones refuerzan continuamente nuestras capacidades, en beneficio de las organizaciones que protegemos.

Ya están aquí los resultados, ¡redoble de tambores, por favor!

MITRE ha publicado los resultados de la última evaluación ATT&CK® para soluciones de seguridad empresarial, en la que se evalúa cómo los productos EDR y XDR participantes, incluido Sophos XDR, detectan y notifican las complejas tácticas de los grupos de amenazas avanzadas.

Nos complace compartir que hemos obtenido nuestros mejores resultados hasta la fecha en esta ronda de evaluaciones. El rendimiento consistentemente sólido de Sophos en estas evaluaciones, año tras año, sigue demostrando la potencia y la precisión de nuestras capacidades de detección y respuesta ante amenazas. En la evaluación Enterprise 2025, Sophos XDR:

- Detectó con éxito

- 100 % de detección

- Puntuaciones máximas posibles:

Mira este breve vídeo para obtener una visión general de la evaluación y luego sigue leyendo para conocer los resultados con más detalle:

Resumen de la evaluación

Esta fue la séptima ronda de la evaluación «Enterprise» ATT&CK, la evaluación centrada en productos de MITRE, diseñada para ayudar a las organizaciones a comprender mejor cómo las soluciones de operaciones de seguridad como Sophos EDR y Sophos XDR pueden ayudarles a defenderse de ataques sofisticados y de múltiples etapas.

La evaluación se centró en comportamientos inspirados en los siguientes grupos de amenazas:

Scattered Spider: un colectivo de ciberdelincuentes con motivaciones económicas

El equipo de MITRE emuló el uso que hace este grupo de la ingeniería social para robar credenciales, desplegar herramientas de acceso remoto y eludir la autenticación multifactorial, centrándose en los recursos en la nube para establecer puntos de apoyo y acceder a sistemas y datos confidenciales. El escenario incluía dispositivos Windows y Linux y, por primera vez, la infraestructura en la nube de AWS.

Mustang Panda: grupo de espionaje de la República Popular China (RPC)

Un grupo de ciberespionaje patrocinado por el Estado de la RPC conocido por utilizar ingeniería social y herramientas legítimas para implementar malware personalizado. El equipo de MITRE emuló sus tácticas y herramientas, reflejando comportamientos comúnmente observados en el ecosistema más amplio de operaciones cibernéticas de la RPC.

Resultados más detallados

En esta evaluación, MITRE ejecutó dos escenarios de ataque discretos, uno para Scattered Spider y otro para Mustang Panda, que comprendían un total de 16 pasos y 90 subpasos. Sophos obtuvo resultados impresionantes en ambos escenarios.

Escenario de ataque 1: Scattered Spider

Resumen: una intrusión híbrida compleja que implica ingeniería social, explotación de la nube, abuso de identidad y técnicas de «Living Off the Land». El adversario utiliza spear phishing para robar credenciales y obtener acceso remoto, luego realiza un descubrimiento de la red, accede al entorno AWS de la víctima, evade las defensas y extrae datos a su propio bucket S3 utilizando herramientas nativas de AWS.

Este escenario de ataque constaba de 7 pasos con 62 subpasos en Windows, Linux y AWS.

- 100 % de los subpasos detectados

- Detecciones de amenazas procesables generadas para cada subpaso.

- Se obtuvieron las calificaciones más altas posibles a nivel técnico para 61 de los 62 subpasos.

Escenario de ataque 2: Mustang Panda

Resumen: una intrusión evasiva que demuestra el uso por parte del adversario de ingeniería social, herramientas legítimas, persistencia y malware personalizado para evadir la detección. Comienza con un correo electrónico de phishing que contiene un DOCX malicioso que proporciona acceso a una estación de trabajo Windows y se conecta a un servidor C2. El atacante descubre sistemas clave, extrae datos y elimina sus herramientas para cubrir sus huellas.

Este escenario de ataque constaba de 9 pasos con 28 subpasos en dispositivos Windows.

- 100 % de los subpasos detectados

- Detecciones de amenazas procesables generadas para cada subpaso.

- Se obtuvieron las calificaciones más altas posibles en el nivel de técnica para 25 de los 28 subpasos.

Más información en sophos.com/mitre y consulta los resultados completos en el sitio web de MITRE.

¿Qué significan las calificaciones?

A cada actividad adversaria (o «subpaso») emulada durante la evaluación, MITRE le asigna una de las siguientes calificaciones, que reflejan la capacidad de la solución para detectar, analizar y describir el comportamiento utilizando el lenguaje y la estructura del marco MITRE ATT&CK®:

Técnica (Detección de máxima fidelidad)

La solución generó una alerta que identifica la actividad adversaria en el nivel de técnica o subtécnica de ATT&CK. Las pruebas incluyen detalles sobre la ejecución, el impacto y el comportamiento del adversario, lo que proporciona información clara sobre quién, qué, cuándo, dónde, cómo y por qué.

Sophos obtuvo esta calificación (la más alta posible) en 86 de los 90 subpasos.

Táctica (detección parcial con contexto)

La solución generó una alerta que identifica la actividad del adversario a nivel de táctica, pero carece de clasificación a nivel de técnica. Las pruebas incluyen detalles sobre la ejecución, el impacto y el comportamiento del adversario, lo que proporciona información clara sobre quién, qué, cuándo, dónde y por qué.

Sophos recibió esta calificación para 1 subpaso.

General

La solución generó una alerta que identifica la actividad del adversario como potencialmente sospechosa o maliciosa. Las pruebas incluyen detalles sobre la ejecución, el impacto y el comportamiento del adversario, lo que proporciona información clara sobre quién, qué, cuándo y dónde.

Sophos recibió esta calificación para 3 subpasos.

Ninguna (sin detección, visibilidad potencial)

La ejecución de la actividad adversaria fue satisfactoria; sin embargo, la solución no generó una alerta, por lo que no identificó la actividad adversaria como potencialmente sospechosa o maliciosa.

Sophos no recibió esta calificación en ningún subpaso. Cero fallos.

No evaluado (N/A)

La evaluación no se realizó debido a limitaciones técnicas, restricciones ambientales o exclusiones de la plataforma.

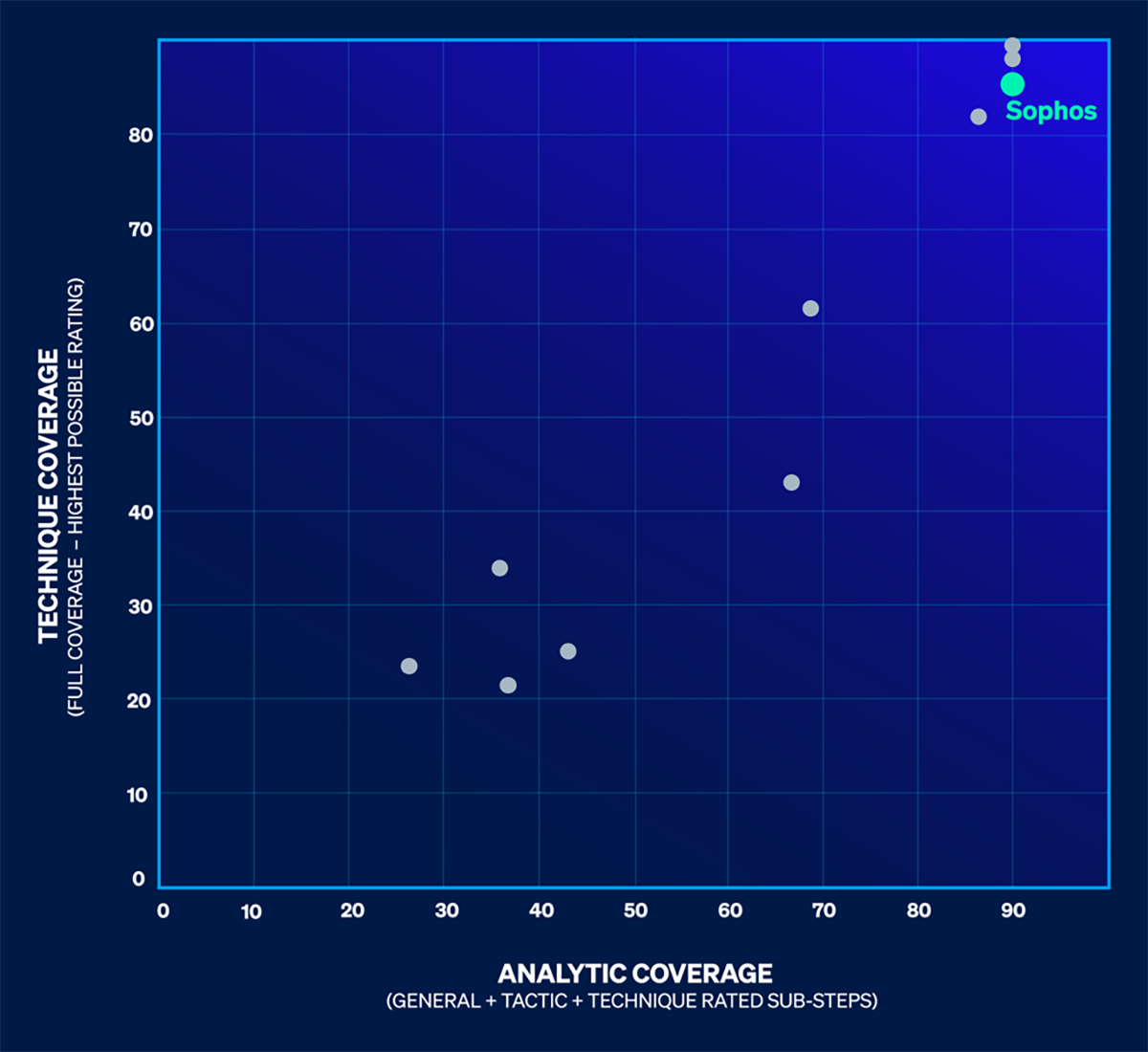

Las detecciones clasificadas como generales, tácticas o técnicas se agrupan bajo la definición de cobertura analítica, que mide la capacidad de la solución para convertir la telemetría en detecciones de amenazas procesables.

Interpretación de los resultados

No hay una única forma de interpretar los resultados de las evaluaciones ATT&CK® y MITRE no clasifica ni califica a los participantes. Las evaluaciones simplemente presentan lo que se observó, no hay «ganadores» ni «líderes».

El enfoque, el diseño de las herramientas y la presentación de los datos de cada proveedor son diferentes, y las necesidades y los flujos de trabajo únicos de tu organización determinan en última instancia cuál es la mejor opción para tu equipo.

La calidad de la detección es clave para proporcionar a los analistas la información que necesitan para investigar y responder rápidamente. Una de las formas más valiosas de interpretar los resultados de las evaluaciones ATT&CK® es revisar el número de subpasos que produjeron detecciones ricas y detalladas del comportamiento del adversario (cobertura analítica) con aquellos que lograron la cobertura de mayor fidelidad a nivel de «técnica».

Una vez más, Sophos ha obtenido un rendimiento excepcional en esta evaluación.

El rendimiento consistentemente sólido de Sophos en estas rigurosas evaluaciones subraya la potencia y la precisión de nuestras capacidades de detección y respuesta a amenazas, así como nuestro compromiso de detener las ciberamenazas más sofisticadas del mundo.

A la hora de considerar una solución EDR o de detección y respuesta extendida (XDR), recuerda revisar los resultados de las evaluaciones MITRE ATT&CK junto con otros puntos de prueba independientes de prestigio, como las opiniones verificadas de los clientes y las evaluaciones de los analistas.

Entre los reconocimientos recientes para Sophos EDR y Sophos XDR se incluyen:

- Sophos nombrada líder en el IDC MarketScape: Software de detección y respuesta extendida (XDR) a nivel mundial 2025

- Sophos nombrada líder en los informes G2 Fall 2025 tanto para EDR como para XDR

- Sophos nombrada proveedor «Customers’ Choice» de Gartner® Peer Insights™ 2025 para detección y respuesta extendida (XDR)

- Sophos nombrada líder por decimosexta vez consecutiva en el Cuadrante Mágico de Gartner® 2025 para plataformas de protección de endpoints

Empieza a utilizar Sophos XDR hoy mismo

Los excelentes resultados constantes de Sophos en las evaluaciones MITRE ATT&CK ayudan a validar nuestra posición como proveedor líder del sector de capacidades de detección y respuesta en endpoint (EDR) y detección y respuesta extendida (XDR) para más de 45 000 organizaciones en todo el mundo.

Para descubrir cómo Sophos puede optimizar tus operaciones de seguridad y generar resultados superiores para tu organización, visita nuestro sitio web, inicia una prueba gratuita de Sophos XDR o habla con un experto.

Para obtener más información sobre los resultados de esta evaluación, visita sophos.com/mitre.

1 En la prueba «Configuración de cambios» de la evaluación Enterprise 2025.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)