Como informamos en las redes sociales hace poco, Sophos X-Ops ha estado investigando denuncias sobre un sitio web falso de IA Claude que distribuye malware. Al igual que otros investigadores, pensamos que podría tratarse de una campaña similar a PlugX, dado que la cadena de ataque comparte varias características con los ataques de PlugX que hemos observado.

Sin embargo, al examinarlo más de cerca, encontramos algo interesante: una carga útil de primera fase de DonutLoader, seguida de lo que, según sabemos, es una puerta trasera no documentada hasta ahora.

¿Je m’appelle Claude?

El sitio malicioso (claude-pro[.]com) tiene un aspecto similar al sitio legítimo de Claude, con fuentes y paletas de colores parecidas, aunque la versión falsa es notablemente simplista, con solo unos pocos enlaces, la mayoría de los cuales redirigen a la página principal del sitio.

Figura 1: la página principal de claude-pro[.]com

Curiosamente, creemos que el autor de la amenaza podría haber revelado sin querer su certificado de origen de CloudFlare, lo que apunta a un posible servidor de alojamiento (209[.]189[.]190[.]206) que el atacante configuró en marzo de 2026.

Aún más interesante es que nuestra investigación sugiere otro servidor de alojamiento vinculado (178[.]128[.]108[.]89), asociado a un dominio llamado vertextrust-advisors[.]com. El sitio, registrado a mediados de abril de 2026, pretende ofrecer varios servicios, entre ellos «Cumplimiento del ciclo de vida laboral» y «Asesoramiento jurídico especializado». Curiosamente, la sección «Acerca de» dice:

«Vertex Trust Advisors opera con precisión física. Nuestras investigaciones comienzan con observaciones anotadas en cuadernos Moleskine negros, offline, una barrera deliberada contra la vulnerabilidad digital. Empleamos técnicas de «investigación de penetración» para verificar lo que los datos por sí solos no pueden. Una vez finalizado el proyecto, eliminamos sistemáticamente todos los rastros físicos y digitales mediante trituradoras alemanas de alta seguridad».

Figura 2: un sitio web que podría estar vinculado al actor malicioso detrás de claude-pro[.]com

No pudimos identificar ningún otro rastro de esta empresa, ni ningún binario o archivo que se pudiera descargar del sitio. Es posible que esto forme parte de una campaña aún en desarrollo.

Sin embargo, es probable que el sitio claude-pro[.]com forme parte de una campaña activa de malvertising. El malvertising es una técnica común de ingeniería social que engaña a los usuarios para que hagan clic en enlaces maliciosos en los resultados de los motores de búsqueda o en anuncios colocados en lugares destacados. Normalmente, los actores maliciosos lo consiguen pagando para que los sitios maliciosos aparezcan como enlaces patrocinados, o mediante SEO poisoning. En este caso, el sitio ofrece un «producto» llamado Claude-Pro Relay, a través de un enlace de descarga.

El archivo en cuestión es Claude-Pro-windows-x64.zip, un archivo comprimido de gran tamaño (aproximadamente 505 MB).

Figura 3: el enlace de descarga en el sitio claude-pro[.]com

Este archivo comprimido contiene un archivo de instalación MSI (Claude.msi). Una vez ejecutado, el instalador coloca tres archivos en la carpeta de inicio del usuario:

- NOVupdate.exe

- NOVupdate.exe.dat (un archivo de datos cifrado)

- avk.dll

Según ha informado MalwareBytes en su cobertura de este ataque, NOVupdate.exe parece ser un actualizador firmado para los productos antivirus de G DATA. Al ejecutarse, busca avk.dll en su propio directorio. Aquí, el autor de la amenaza ha utilizado la carga lateral de DLL, sustituyendo la DLL legítima por una versión maliciosa.

Como ya hemos descrito anteriormente, la carga lateral de DLL es una técnica muy utilizada por PlugX, una veterana familia de malware sobre la que llevamos informando desde hace 14 años. No es en absoluto exclusiva de PlugX, entre los ejemplos recientes de actores maliciosos que utilizan este método se incluyen Dragon Breath en mayo de 2023 (con un ataque de doble carga lateral) y GOLD BLADE en julio de 2025.

MalwareBytes, que cita un informe de febrero de 2026 de Lab52, ya relacionó anteriormente con PlugX el uso de un ejecutable firmado por G DATA, una versión maliciosa y cargada lateralmente de avk.dll y un archivo de datos cifrado. Además, el uso de tres componentes (un ejecutable, una DLL y un archivo de datos cifrado) entregados en un archivo comprimido es también una característica común de las campañas de PlugX.

Dicho esto, PlugX tiene múltiples variantes y se ha asociado con varios grupos de actores maliciosos, lo que complica cualquier intento de atribución. Para complicar aún más las cosas, ShadowPad (una puerta trasera que también emplea la carga lateral de DLL) comparte numerosas coincidencias de código con PlugX, hasta el punto de que podría considerarse una evolución de este.

Donut execute

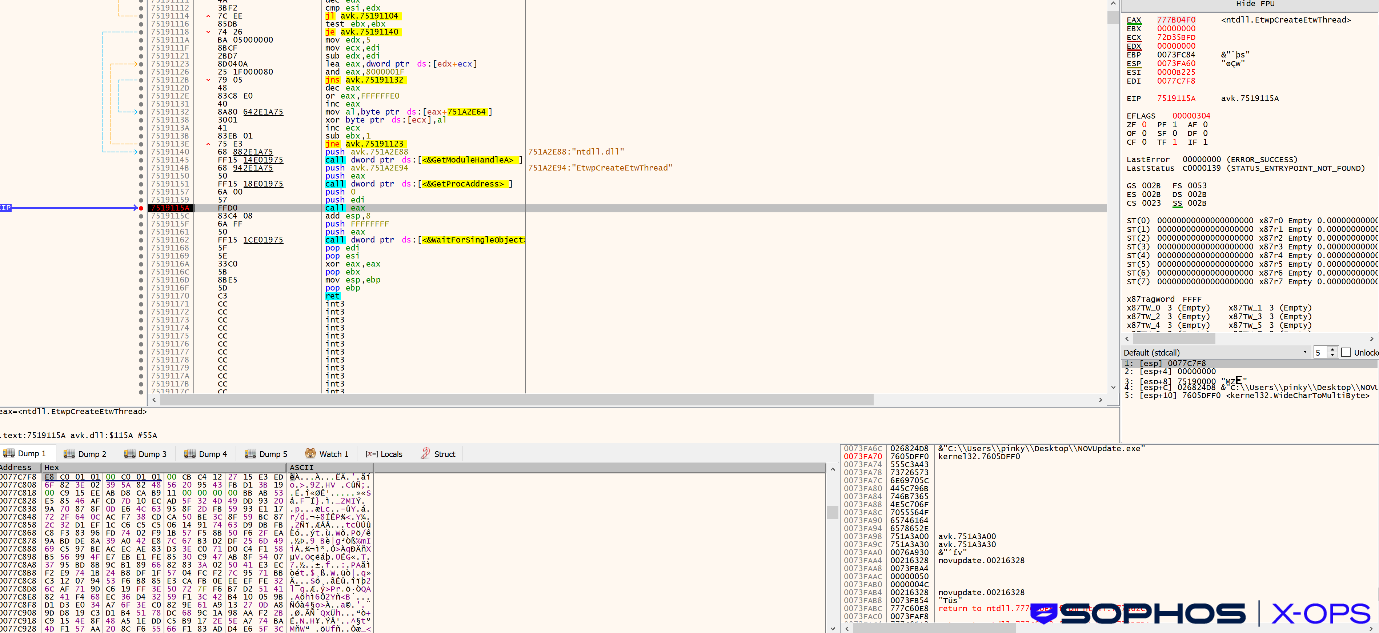

La DLL cargada lateralmente descifra la carga útil cifrada en NOVupdate.exe.dat invirtiéndola y aplicándole una operación XOR con la clave SGkGIHumNrDlbt1OEHV3y2dVh5bQby2R (esto se basa en una clave codificada, Qby2RSGkGIHumNrDlbt1OEHV3y2dVh5b; la rutina de decodificación deriva la clave a partir del quinto índice de esta cadena).

A continuación, el malware ejecuta el código shell descifrado utilizando EtwpCreateEtwThread.

Figura 4: descifrado y ejecución del código shell de la primera fase

Esta carga útil descifrada es el código shell de Donut (también conocido como DonutLoader o donut_injector), un cargador de código abierto que se ejecuta en memoria. Ya hemos hablado de Donut anteriormente, sobre todo en el marco de nuestra investigación sobre Crimson Palace, relacionada con múltiples ataques contra organizaciones gubernamentales del sudeste asiático.

La secuela: Beagle

Donut carga la carga útil final, que consideramos una puerta trasera relativamente sencilla con los siguientes comandos:

- uninstall: desinstala el agente

- cmd: ejecuta un comando

- upload: sube un archivo

- download: descarga un archivo

- mkdir: crea un directorio

- rename: renombra un archivo

- ls: muestra el contenido del directorio

- rm: elimina el directorio

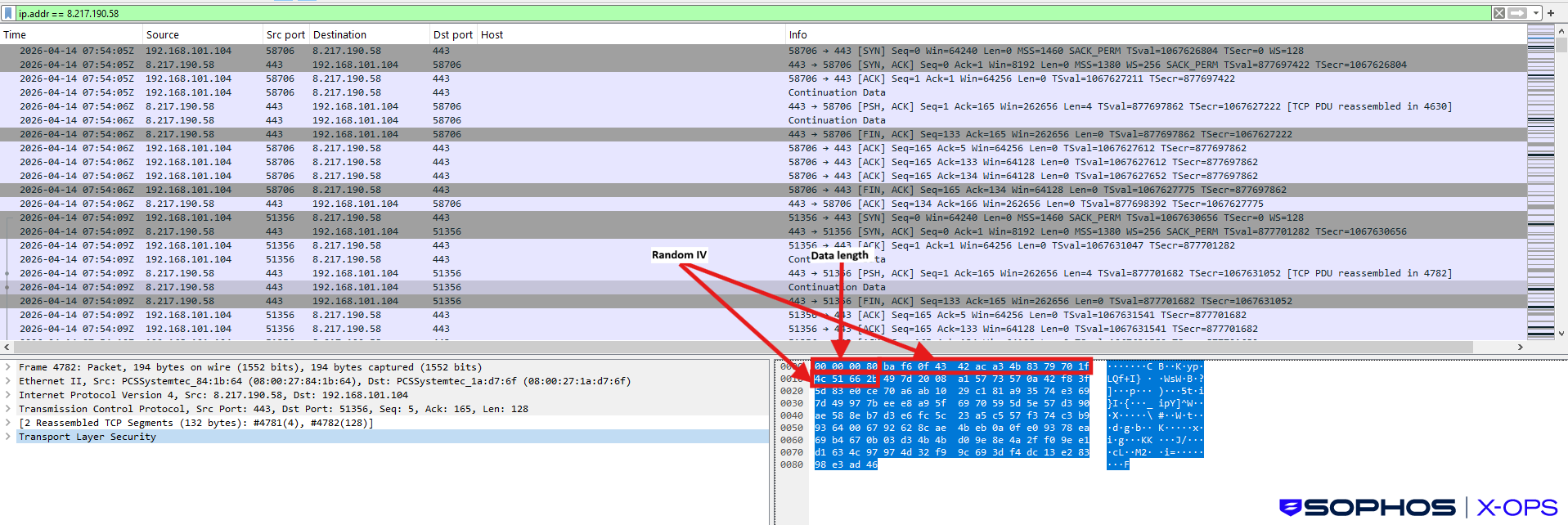

La puerta trasera se comunica con el servidor de comando y control (C2) (license[.]claude-pro[.]com) a través de TCP (443) o UDP (8080). La dirección IP asociada a este dominio es 8[.]217[.]190[.]58.

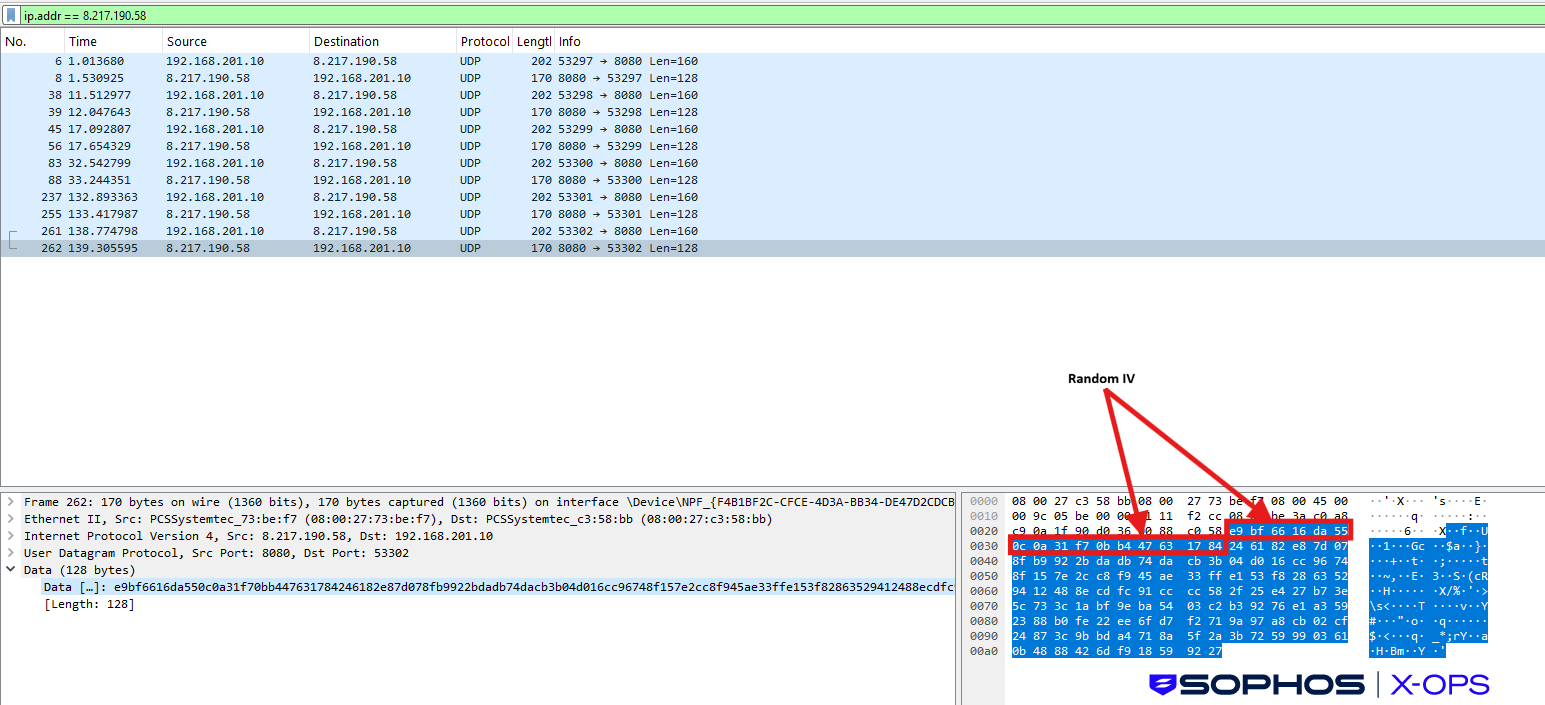

El malware contiene una clave AES codificada (beagle_default_secret_key_12345!) y genera un IV aleatorio de 16 bytes cada vez que envía y recibe un paquete.

A través de TCP, la estructura del paquete es la siguiente (se incluye un parámetro de longitud de 4 bytes, debido a la ausencia de campos de longitud de paquete en los encabezados TCP):

<longitud de 4 bytes><IV aleatorio de 16 bytes><datos cifrados con AES>

Figura 5: comunicaciones C2 a través de TCP

Las comunicaciones a través de UDP tienen el siguiente formato:

<16-byte random IV><AES-encrypted data>

Figura 6: comunicaciones C2 a través de UDP

Desde el host infectado al servidor C2, la estructura de las comunicaciones C2 es: {"type":10,"payload":"contenido base64"} que se decodifica como {"agent_id":"agent-[id]","hostname":""," user":"","heartbeat":3}.

De C2 a la víctima, la estructura es {"type":11,"payload":"contenido base64"}, que se decodifica como {"has_task":,"task":{"id":"","command":"","args":}}.

Ten en cuenta que, por lo tanto, el «tipo 10» parece indicar tráfico saliente (de la víctima al C2), mientras que el «tipo 11» indica comandos entrantes.

No hemos podido encontrar ningún informe público sobre esta puerta trasera, y la hemos bautizado como «Beagle». Una nota para los lectores más veteranos: esta puerta trasera no está, que nosotros sepamos, relacionada con el gusano Bagle/Beagle observado por primera vez en 2004.

Otras muestras

Encontramos varias muestras más en VirusTotal que usan la clave XOR codificada de forma fija mencionada anteriormente: una de febrero de 2026, otra de marzo y dos de abril.

La muestra de febrero parece ser muy similar a la que investigamos; consta de lo que parece ser un archivo legítimo relacionado con una solución antivirus/de seguridad (en este caso, MpCopyAccelerator.exe, una utilidad de Microsoft Defender) junto con una DLL maliciosa cargada lateralmente (MpClient.dll). Esta DLL está, al igual que avk.dll en el caso descrito, relacionada con Donut. Sin embargo, el archivo de datos cifrados (Windows.log en esta muestra) no estaba disponible, por lo que no pudimos determinar el servidor C2.

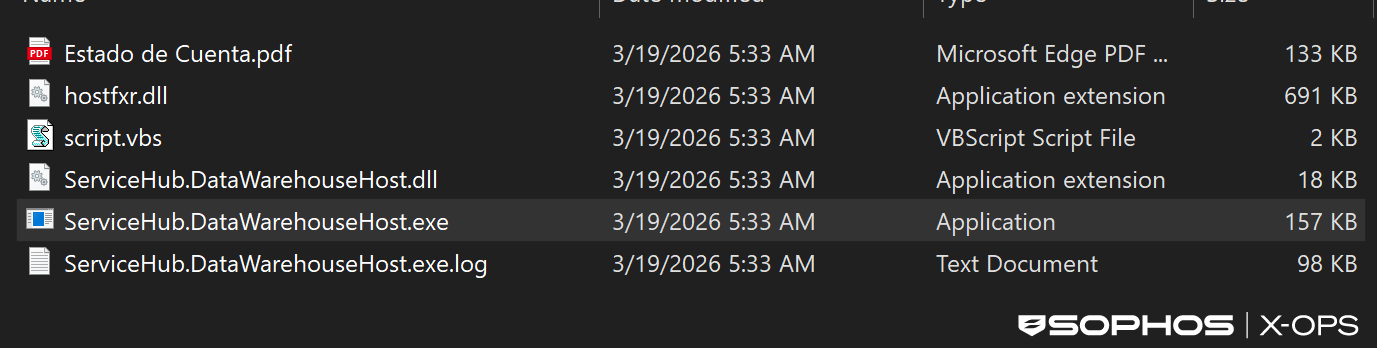

La muestra de marzo es notablemente diferente. Aunque la cadena de infección vuelve a incluir la carga lateral de una DLL, también implica un archivo PDF señuelo y el descifrado de un archivo .log que culmina en la ejecución de código shell relacionado con AdaptixC2. AdaptixC2 es un marco de trabajo de red teaming de código abierto que hemos visto utilizado en ataques de ransomware, concretamente como parte de un grupo de actividad maliciosa que rastreamos como STAC4713, en el que está involucrado el ransomware PayoutsKing. El servidor C2 utilizado por esta muestra es gouvvbo[.]top.

Figura 7: archivos relacionados con la muestra de marzo de 2026

La primera muestra de abril parece ser, en líneas generales, similar a la muestra principal que describimos en este informe. El nombre del archivo comprimido es Claude-Pro-Relay-Technical-Overview.zip, y contiene NOVUpdate.exe, NOVUpdate.exe.dat y avk.dll. El malware se conecta a licence[.]claude-pro[.]com.

La segunda (GolddTV.msi) es ligeramente diferente. Incluye el mismo trío de nombres de archivo (aunque la muestra contiene dos copias idénticas de cada uno), pero la carga útil (que evaluamos como un simple código shell de «conexión de retorno», diseñado para descargar una carga útil de código shell de la siguiente fase) se conecta a update-trellix[.]com. Nuestra investigación sugiere que otros dos dominios, update-crowdstrike[.]com y update-sentinelone[.]com, comparten la misma IP (192[.]252[.]186[.]62), lo que podría indicar una campaña o una serie de campañas relacionadas temáticamente.

Implicaciones

El uso de un único dominio principal tanto para la distribución de malware como para el C2, como en este caso, no es algo inaudito, pero se ve a menudo en campañas genéricas, aunque es una señal sobre la madurez del operador.

En este caso, hemos visto la reutilización de la misma clave XOR en muestras de Donut de principios de año, junto con métodos anti-análisis, lo que podría sugerir cierta continuidad en el código base en lugar de una campaña efímera de «atacar y huir». También vale la pena señalar que, aunque la distribución y el C2 se encuentran bajo el mismo dominio, los atacantes distribuyeron el malware a través de Cloudflare, mientras que alojaron el C2 en Alibaba Cloud, posiblemente para dificultar las oportunidades de interrupción y desmantelamiento.

La propia página web es un aspecto destacable de esta campaña. Como señalamos en una reciente publicación sobre los ladrones de información para macOS, los actores maliciosos se están adaptando claramente al interés generalizado por las herramientas de IA populares, creando señuelos que imitan sitios de IA legítimos (a menudo como parte de campañas de publicidad maliciosa). El sitio falso de Claude en este caso no era una imitación especialmente sofisticada; la página web falsa era relativamente limitada y no enlazaba con el sitio auténtico.

Lo más interesante es que informes anteriores indican que una cadena de sideloading casi idéntica, que implica el uso de artefactos de G DATA, está asociada a PlugX, pero en este caso, la carga útil final era una puerta trasera diferente. Por lo tanto, esto podría ser un ejemplo de un actor malicioso reajustando sus herramientas (por ejemplo, manteniendo la misma cadena de infección, pero sustituyendo PlugX por una alternativa), o imitando una cadena de infección que otro actor malicioso utiliza.

La presencia de la misma clave XOR y de cadenas de infección y cargas útiles variables en otras muestras podría sugerir que los actores maliciosos están ajustando y cambiando sus tácticas, técnicas y procedimientos (TTP). Sin embargo, cabe señalar que, aunque la clave XOR pueda ser relativamente única, se necesitarían más pruebas para concluir que estas muestras están vinculadas al mismo actor malicioso.

Medidas de protección

- Descarga Claude solo desde el sitio web legítimo

- Ten cuidado al seguir enlaces de anuncios y resultados de búsqueda patrocinados

- Comprueba si hay archivos NOVupdate.exe, avk.dll y NOVupdate.exe.dat en el sistema (especialmente en las carpetas de inicio)

- La infraestructura de esta campaña parece ser relativamente estática y limitada. Vigila las conexiones a claude-pro[.]com y license[.]claude-pro[.]com (8[.]217[.]190[.]58)

Sophos ofrece las siguientes protecciones contra los componentes maliciosos que describimos en este artículo:

ATK/DonutLdr-B

Troj/Loader-OT

Troj/Beagldr-A

Troj/Loader-OX

ATK/AdaptixC2-R

Troj/LnkRun-EY

Los IOC relacionados con este artículo están disponibles en nuestro repositorio de GitHub.

Agradecimientos

Sophos X-Ops quiere dar las gracias a Colin Cowie, del equipo de Detección y Respuesta Gestionadas (MDR) de Sophos, y a Rafe Pilling, de la Sophos Counter Threat Unit™ (CTU), por sus contribuciones a este informe.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)