En otro mes destacado para la era de los buscadores de IA, Microsoft lanzó el martes 132 parches que afectan a 20 familias de productos. Microsoft considera que 29 de los problemas abordados son de gravedad crítica, y se espera que 13 de ellos sean explotados en los próximos 30 días. Cuarenta y tres tienen una puntuación CVSS base de 8,0 o superior, incluyendo uno con un 10,0 «perfecto». Microsoft parcheó catorce CVE, incluido el de 10,0 mencionado anteriormente, antes del martes de parches. Increíblemente, nadie los había hecho públicos hasta el día del lanzamiento y no se sabe de ninguno que esté siendo explotado activamente en la red.

Por segundo mes consecutivo, la actualización incluye un conjunto masivo de avisos: 145 en total. Como siempre, la mayoría están relacionados con Edge, Chrome los asigna y los parchea días antes del martes de parches. Uno proviene de AMD y, del mismo modo, ya lo han solucionado. Trece, todos ellos relacionados con Adobe Commerce, los emitió Adobe.

Las protecciones de Sophos detectan directamente varios de los problemas de este mes, e incluimos información sobre ellos en la tabla habitual que aparece a continuación.

En cifras

- Total de CVE: 132

- Divulgados públicamente: 0

- Exploits detectados: 0

- Gravedad

- Crítica: 29

- Importante: 103

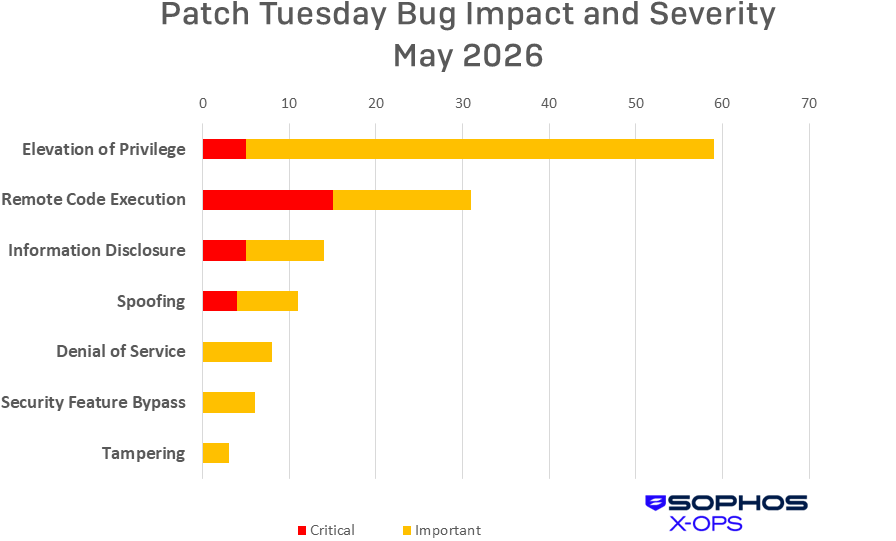

- Impacto:

- Denegación de servicio: 8

- Elevación de privilegios: 59

- Divulgación de información: 14

- Ejecución remota de código: 31

- Elusión de funciones de seguridad: 6

- Suplantación de identidad: 11

- Manipulación: 3

- Puntuación base CVSS de 9,0 o superior: 14

- Puntuación base CVSS de 8,0 o superior: 43

Figura 1: los problemas de elevación de privilegios vuelven a constituir la mayoría de los CVE del mes, pero casi la mitad de los CVE de ejecución remota de código son de gravedad crítica.

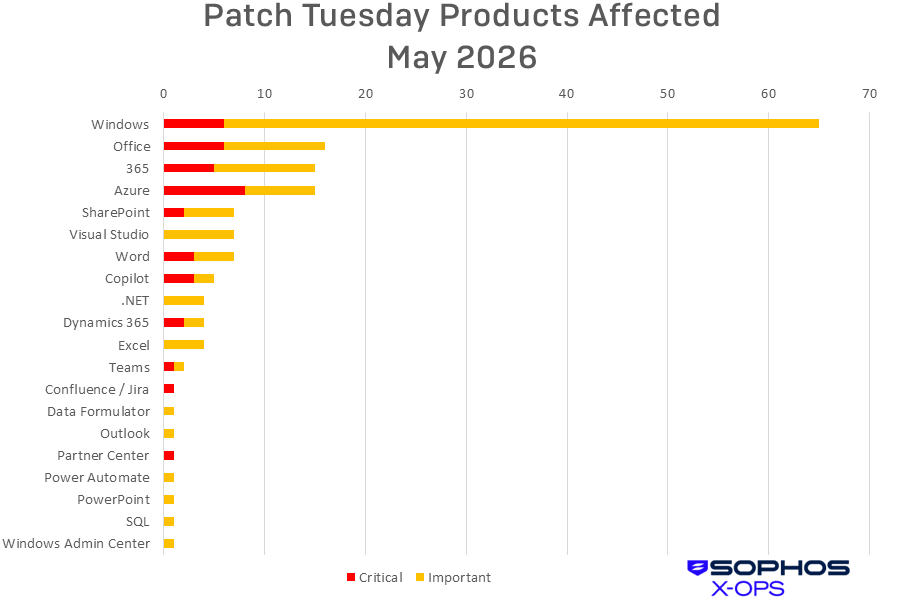

Productos

Como es habitual en esta lista, contamos una vez cada CVE que afecta a más de una familia de productos, por cada familia afectada. Por cierto, cabe señalar que los nombres de los CVE no siempre reflejan con exactitud las familias de productos afectadas. En concreto, algunos nombres de CVE de la familia Office pueden mencionar productos que no aparecen en la lista de productos afectados por el CVE, y viceversa.

Figura 2: El martes de parches de mayo abarca nada menos que 20 familias. El problema de gravedad crítica denominado «Confluence / Jira» afecta a un complemento de SSO para esas herramientas, tal y como se describe a continuación.

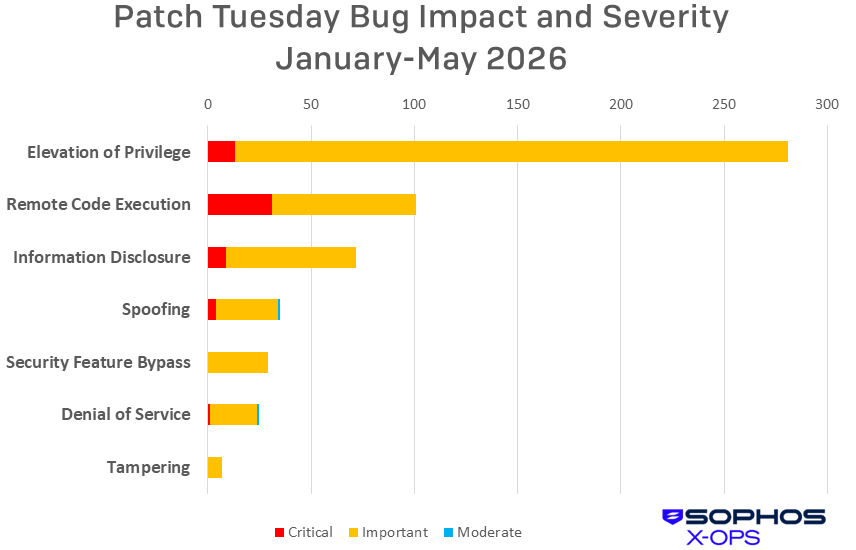

Figura 3: El recuento de CVE de elevación de privilegios supera los 250, y la suplantación de identidad y la elusión de funciones de seguridad intercambian posiciones en la lista acumulada de vulnerabilidades de 2026. A modo de comparación, en esta misma fecha del año pasado Microsoft había solucionado 470 CVE.

Actualizaciones destacadas de mayo

Además de los problemas mencionados anteriormente, hay algunos puntos específicos que merecen atención.

CVE-2026-41103 -- Vulnerabilidad de elevación de privilegios del complemento SSO de Microsoft para Jira y Confluence

Este mes hay 14 CVE con una puntuación CVSS Base de 9,0 o superior (11 de ellas también marcadas como de gravedad crítica), Sin embargo, Microsoft considera que este problema de elevación de privilegios de gravedad crítica, que implica una implementación incorrecta de un algoritmo de autenticación (CWE-303), es el único que tiene más probabilidades de explotarse en los próximos 30 días; algo nada descabellado, ya que se trata de SSO. El fallo permitiría a un atacante eludir la autenticación e iniciar sesión como un usuario válido.

Los complementos específicamente afectados son el complemento Microsoft Confluence SAML SSO y el complemento Microsoft JIRA SAML SSO.

CVE-2026-41089 -- Vulnerabilidad de ejecución remota de código en Windows Netlogon

CVE-2026-41096 -- Vulnerabilidad de ejecución remota de código en el cliente DNS de Windows

También en el club de CVSS por encima de 9,0, con puntuaciones base coincidentes de 9,8, un atacante no autorizado puede explotar estos dos CVE.

CVE-2026-40358 -- Vulnerabilidad de ejecución remota de código en Microsoft Office

CVE-2026-40361 -- Vulnerabilidad de ejecución remota de código en Microsoft Word

CVE-2026-40363 -- Vulnerabilidad de ejecución remota de código en Microsoft Office

CVE-2026-40364 -- Vulnerabilidad de ejecución remota de código en Microsoft Word

CVE-2026-40366 -- Vulnerabilidad de ejecución remota de código en Microsoft Word

CVE-2026-40367 – Vulnerabilidad de ejecución remota de código en Microsoft Word

Un atacante puede explotar las seis vulnerabilidades de ejecución remota de código a través del panel de vista previa. De las seis, Microsoft considera que CVE-2026-40361 y CVE-2026-40364 son las que tienen más probabilidades de sufrir explotación en los primeros 30 días tras su publicación.

CVE-2026-35432 -- Vulnerabilidad de divulgación de información del cliente Telnet de Windows 11

Telnet. Eso es todo. Sí, seguimos en 2026.

Protecciones de Sophos

| CVE | Sophos Intercept X/Endpoint IPS | Sophos XGS Firewall |

| CVE-2026-33835 | Exp/2633835-A | Exp/2633835-A |

| CVE-2026-33837 | Exp/2633837-A | Exp/2633837-A |

| CVE-2026-33840 | Exp/2633840-A | Exp/2633840-A |

| CVE-2026-33841 | Exp/2633841-A | Exp/2633841-A |

| CVE-2026-35416 | Exp/2635416-A | Exp/2635416-A |

| CVE-2026-35417 | Exp/2635417-A | Exp/2635417-A |

| CVE-2026-40361 | sid:2312491, sid:2312492 | sid:2312491, sid:2312492 |

| CVE-2026-40364 | sid:2312493, sid:2312494 | sid:2312493, sid:2312494 |

| CVE-2026-40369 | Exp/2640369-A | Exp/2640369-A |

| CVE-2026-40397 | Exp/2640397-A | Exp/2640397-A |

| CVE-2026-40398 | Exp/2640398-A | Exp/2640398-A |

| CVE-2026-41089 | sid:2312495 | sid:2312495 |

| CVE-2026-41103 | sid:2312499 | sid:2312499 |

Como cada mes, si no quieres esperar a que tu sistema descargue las actualizaciones de Microsoft por sí solo, puedes descargarlas manualmente desde el sitio web del Catálogo de Windows Update. Ejecuta la herramienta winver.exe para determinar qué versión de Windows estás utilizando y, a continuación, descarga el paquete de actualizaciones acumulativas correspondiente a la arquitectura y el número de compilación de tu sistema específico.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)