Microsoft publicó el martes 163 parches que afectan a 17 familias de productos. Microsoft considera que ocho de los problemas abordados son de gravedad crítica, y se espera que los atacantes exploten uno de ellos en los próximos 30 días. Dieciocho tienen una puntuación base CVSS de 8,0 o superior. Los atacantes explotan activamente en la red una de ellas —la vulnerabilidad de suplantación de identidad de SharePoint denominada CVE-2026-32201— y los investigadores han revelado públicamente otra (CVE-2026-33825, un error de Defender).

Al publicar los parches, la empresa estimaba que los atacantes probablemente explotarán 24 CVE en los próximos 30 días; esa cifra incluye el error de Defender, pero no el de SharePoint. Las protecciones de Sophos pueden detectar directamente varios de los problemas de este mes, e incluimos información sobre ellos en la tabla habitual que aparece a continuación. De forma inusual, nuestra lista de protecciones también incluye un parche para un error de contaminación de prototipos de gravedad crítica en los productos Reader y Acrobat de Adobe.

La carga de parches de este mes se queda un poco por debajo del récord de octubre pasado, pero también incluye un montón de avisos, la mayoría relacionados con parches de Chrome incorporados por Edge. Seis avisos se refieren a Adobe; MITRE y AMD aportan uno cada uno para Windows; Microsoft aporta dos CVE ya parcheados para Chrome/Edge; y Chrome suma 78. El recuento no llega a alcanzar el numero avisos producidos por Mariner en diciembre de 2025, pero, combinado con los parches, eleva los elementos preocupantes de este mes a la abrumadora cifra de 251. ¿Es esto un anticipo de cómo serán las actualizaciones en la era OpenClaw / Glasswing? Aún no hay forma de saberlo, pero todos lo seguiremos con interés. Por último, nos complace señalar que Microsoft ha empezado a proporcionar información CWE (Common Weakness Enumeration) para prácticamente todos sus parches.

En cifras

- Total de CVE: 163

- Divulgados públicamente: 1

- Exploit detectado: 1

- Gravedad

- Crítica: 8

- Importante: 154

- Moderada: 1

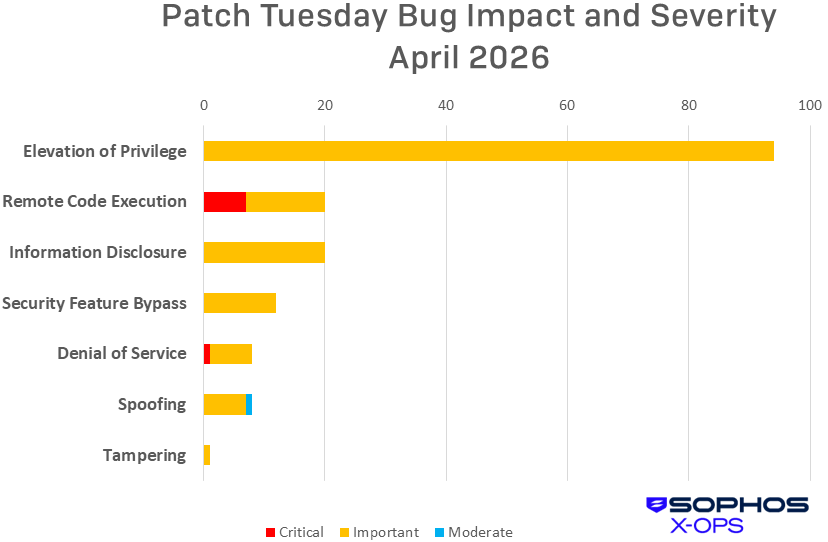

- Impacto:

- Denegación de servicio: 8

- Elevación de privilegios: 94

- Divulgación de información: 20

- Ejecución remota de código: 20

- Elusión de funciones de seguridad: 12

- Suplantación de identidad: 8

- Manipulación: 1

- Puntuación base CVSS de 9,0 o superior: 2

- Puntuación base CVSS de 8,0 o superior: 18

Figura 1: la elevación de privilegios representa la mayor parte de los CVE de abril, pero más de un tercio de los RCE son de clase crítica

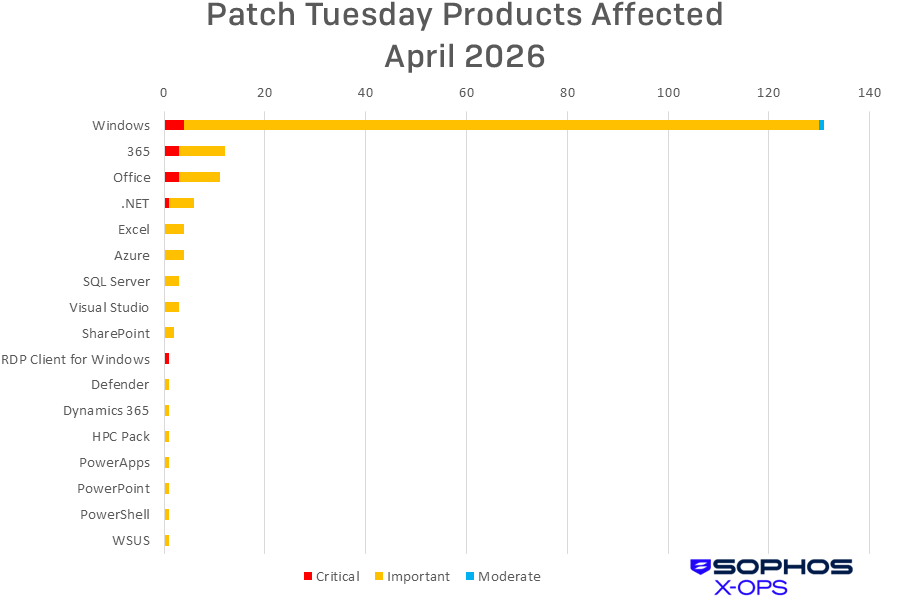

Productos

Como es habitual en esta lista, contamos una vez cada CVE por cada familia de productos a la que afecta, aunque el CVE se aplique a más de una familia. Por cierto, cabe señalar que los nombres de los CVE no siempre reflejan con exactitud las familias de productos afectadas. En concreto, algunos nombres de CVE de la familia Office mencionan productos que no aparecen en la lista de productos afectados por el CVE, y viceversa.

Figura 2: Windows domina la lista de parches, aunque solo cuatro de ellos son problemas de clase crítica

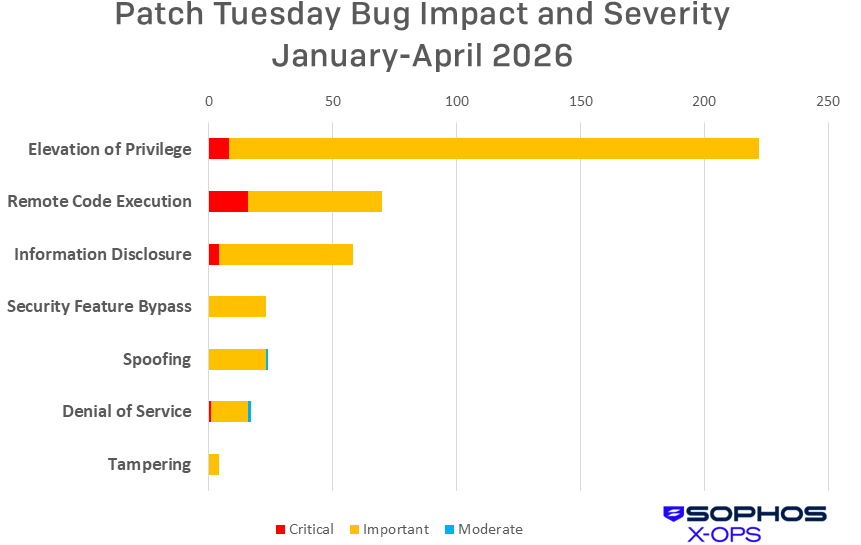

Figura 3: a lo largo de los años hemos señalado repetidamente que abril y octubre, y en menor medida enero, suelen ser meses con mucha carga de parches. A medida que avance 2026, estaremos atentos al recuento total de parches, pero por ahora, solo señalaremos que el total acumulado de EoP (fin de soporte) aumentó por sí solo un 73 % en abril. El resto de 2026 podría ser todo un viaje.

Actualizaciones destacadas de abril

Además de los problemas mencionados anteriormente, hay una serie de elementos específicos que merecen atención.

CVE-2026-33824 -- Extensiones del servicio IKE (Internet Key Exchange) de Windows: ejecución remota de código

Se trata de una vulnerabilidad de gravedad crítica (RCE) con una puntuación base CVSS de 9,8, por lo que es un alivio que, al parecer, Microsoft la haya detectado internamente y no en el mundo real. El problema reside en Internet Key Exchange, el protocolo seguro de gestión de claves que negocia asociaciones IPsec seguras, lo que afecta a gran parte de la conectividad. Esta vulnerabilidad ofrece opciones de mitigación temporales: si no puedes instalar esta actualización de inmediato, ajusta las reglas de tráfico para los puertos UDP 500 y 4500, bloqueando el tráfico entrante para los sistemas que no usan IKE, o configurando los puertos para que solo acepten tráfico entrante de direcciones de pares conocidas para los sistemas que sí lo usan. Hay una buena publicación en WindowsForum que analiza este error y cómo interpretar las recomendaciones de Microsoft al respecto. De todos modos, instala este parche tan pronto como puedas.

CVE-2026-32201 -- Vulnerabilidad de suplantación de identidad en Microsoft SharePoint Server

Un auténtico zero-day en circulación. Este error permitiría a un atacante no autorizado suplantar a un usuario real, leer o modificar ciertos datos y, potencialmente, reforzar las tácticas de ingeniería social. Solo tiene una gravedad «Importante» (o, si lo prefieres, una puntuación CVSS Base de 6,5), pero Microsoft confirma que los atacantes lo utilizan activamente. Prioriza la aplicación de parches en consecuencia.

CVE-2026-33825 -- Vulnerabilidad de elevación de privilegios en Microsoft Defender

Esta vulnerabilidad de elevación de privilegios (EoP), de gravedad «Importante», es la única que Microsoft reveló públicamente antes del Martes de Parches y permitiría a un atacante elevar privilegios localmente si Defender está habilitado. Los clientes de Microsoft que tengan Defender habilitado y reciban actualizaciones automáticas recibirán el parche automáticamente, o pueden descargar la actualización manualmente si no quieren esperar. Por su parte, esta vulnerabilidad no afecta a los sistemas en los que Defender está desactivado.

CVE-2026-32190 -- Vulnerabilidad de ejecución remota de código en Microsoft PowerPoint

CVE-2026-33114 -- Vulnerabilidad de ejecución remota de código en Microsoft Word

CVE-2026-33115 -- Vulnerabilidad de ejecución remota de código en Microsoft Word

Office y 365 comparten tres vulnerabilidades de gravedad crítica este mes; las tres incluyen el panel de vista previa como vector.

CVE-2026-26151 -- Vulnerabilidad de suplantación de identidad en Escritorio remoto

Una novedad excelente: a partir de este mes, la aplicación Conexión a Escritorio Remoto muestra nuevas advertencias de seguridad al abrir archivos RDP. Este CVE lo hace posible: refuerza literalmente la advertencia de la interfaz de usuario sobre operaciones potencialmente peligrosas. Microsoft lo explica en su sitio web. Teniendo en cuenta el largo reinado de RDP en lo más alto de las estadísticas de acceso inicial de los atacantes, es bueno añadir algo de resistencia al proceso.

Protecciones de Sophos

| CVE | Sophos Intercept X/Endpoint IPS | Sophos XGS Firewall |

| CVE-2026-26169 | Exp/2626169-A | Exp/2626169-A |

| CVE-2026-27908 | Exp/2627908-A | Exp/2627908-A |

| CVE-2026-27909 | Exp/2627909-A | Exp/2627909-A |

| CVE-2026-27914 | Exp/2627914-A | Exp/2627914-A |

| CVE-2026-27921 | Exp/2627921-A | Exp/2627921-A |

| CVE-2026-32070 | Exp/2632070-A | Exp/2632070-A |

| CVE-2026-32093 | Exp/2632093-A | Exp/2632093-A |

| CVE-2026-32152 | Exp/2632152-A | Exp/2632152-A |

| CVE-2026-32154 | Exp/2632154-A | Exp/2632154-A |

| CVE-2026-32162 | Exp/2632162-A | Exp/2632162-A |

| CVE-2026-32201 | SID:2312418 | SID:2312418 |

| CVE-2026-32202 | SID:2312387, Troj/JSExp-Y | SID:2312387, Troj/JSExp-Y |

| CVE-2026-33825 | SID:2312409, ATK/BHammer-A, ATK/BHammer-B, ATK/BHammer-C | SID:2312409, ATK/BHammer-A, ATK/BHammer-B, ATK/BHammer-C |

| CVE-2026-33826 | sid:2312419 | sid:2312419 |

| CVE-2026-34621 (Adobe) | Troj/PDF-BG | Troj/PDF-BG

|

Como cada mes, si no quieres esperar a que tu sistema descargue las actualizaciones de Microsoft por sí mismo, puedes descargarlas manualmente desde el sitio web del Catálogo de Windows Update. Ejecuta la herramienta winver.exe para determinar qué versión de Windows estás ejecutando y, a continuación, descarga el paquete de actualizaciones acumulativas correspondiente a la arquitectura y el número de compilación de tu sistema específico.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)