.avif?width=1024&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

Visibilité, gouvernance et conformité

Détectez et remédiez aux risques de sécurité multi-Cloud et maintenez la conformité.

Réduisez votre surface d’attaque

Protection multi-Cloud

Augmentez l’efficacité de la gestion de la posture de sécurité du Cloud pour les environnements AWS, Azure et GCP dans une seule console.

Visibilité supérieure

Rien ne vous échappe : inventaires des actifs, visualisations du réseau, dépenses du Cloud et risques de configuration — du développement à la production.

Conformité en continu

Automatisez les bonnes pratiques de sécurité et les évaluations de conformité, et économisez des semaines d’efforts grâce à des rapports prêts pour vos audits.

Testez-le par vous-même

Accès instantané. Sans installation. Sans engagement.

Obtenez une visibilité complète

Nous simplifions la découverte des actifs, la surveillance et la visibilité du trafic réseau pour AWS, Azure et GCP.

- Obtenez à la demande l’inventaire des ressources et des visualisations exportables de la topologie du réseau.

- Bloquez le Shadow IT avec la découverte automatique des ressources et la visualisation des déploiements de l’agent de protection des charges de travail et du pare-feu Sophos.

- Prévenez et remédiez aux risques liés aux erreurs de configuration pour l’ensemble des hôtes, conteneurs, environnements Kubernetes, serverless, stockage, services de base de données, groupes de sécurité réseau et modèles d’infrastructure programmable (IaC).

- Consolidez et simplifiez votre toolkit de sécurité avec un seul outil qui inclut également la gestion des droits et la surveillance des dépenses du Cloud.

Réduisez les risques sans vous ralentir

Assurez un développement informatique rapide et sécurisé grâce à avec des contrôles intégrés de la configuration et conformité de la sécurité — à n’importe quel stade du pipeline CI/CD.

Analyse de l’infrastructure programmable (IaC)

Détectez automatiquement les erreurs de configuration, les secrets, mots de passe et clés intégrés dans les fichiers modèles de Terraform, AWS CloudFormation, Ansible, Kubernetes et Azure Resource Manager (ARM).

Contrôle des images de conteneur

Empêchez le déploiement de conteneurs présentant des vulnérabilités au niveau du système d’exploitation et identifiez les correctifs disponibles, avec la prise en charge des registres Amazon ECR, ACR, Docker Hub, des environnements IaC et des images dans le processus de développement.

Intégration via une API

Détection des dérives et garde-fous

« Shift-Left » avec les outils de sécurité intégrés

Analyse des modèles IAC - Vulnérabilités de la configuration

Analyse des images de conteneur - Vulnérabilités du système d’exploitation

Maintenez la conformité du Cloud

Automatisez la conformité et accédez instantanément aux évaluations des bonnes pratiques de sécurité et aux rapports prêts pour audit.

Rapports pour vos audits

Surveillez et gérez les normes de sécurité et de conformité à l’aide de modèles de rapports personnalisables ou prêts à l’emploi, ainsi que des rapports prêts pour audit, pour les normes FFIEC, RGPD, HIPAA, PCI DSS, SOC2, critères CIS Foundations, etc.

Réduction des frais d’audit

Définissez les éléments d’inventaire de votre compte Cloud soumis aux normes de conformité et accélérez vos audits de conformité.

Utilisation avec vos outils existants

Mappez les ID de contrôle de RSA Archer, MetricStream et d’autres outils de conformité que vous utilisez déjà.

Minimisez le temps de détection et de réponse

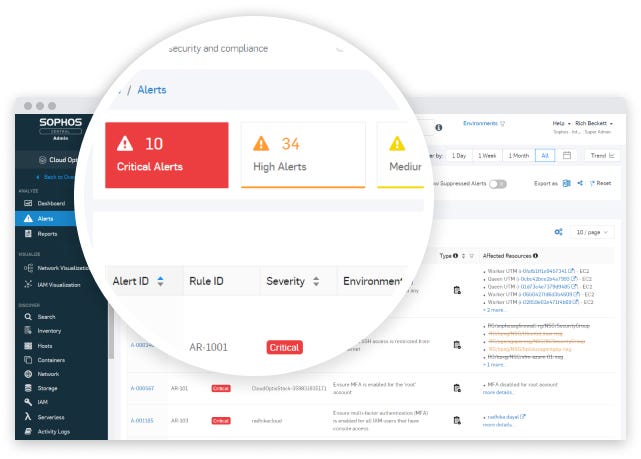

Obtenez une vue de votre posture de sécurité et de conformité du Cloud à l’aide d’alertes triées et priorisées.

- Les alertes sont triées en fonction du risque et selon un code couleur pour aider les équipes de sécurité à corriger rapidement les problèmes de sécurité critiques.

- Réduisez la surproduction d’alertes avec des alertes contextuelles qui regroupent les ressources affectées avec une liste de mesures correctives.

- Connectez automatiquement des actions disparates avec SophosAI pour identifier les comportements malveillants des rôles IAM avant qu’ils ne se transforment en violation.

- Attribuez facilement des alertes avec l’intégration des outils de gestion des flux de travail JIRA et ServiceNow.

Optimisez les opérations de sécurité et améliorez la collaboration

Intégrez vos outils SIEM, de collaboration et de flux de travail pour accroitre l’agilité de votre organisation.

Opérations de sécurité

Intégrez Splunk, Azure Sentinel et PagerDuty et recevez instantanément une notification lorsqu’un événement de sécurité ou de conformité se produit.

Outils de collaboration

Envoyez et recevez instantanément des alertes de sécurité via Slack, Microsoft Teams ou Amazon Simple Notification Service (SNS).

Gestion du flux de travail

L’intégration bidirectionnelle vous permet de créer des tickets JIRA et ServiceNow dans Sophos Central et d’intégrer la réponse aux alertes dans vos flux de travail habituels.

Optimisez vos coûts du Cloud

Consolidez vos outils avec la sécurité et le suivi des coûts dans une seule solution. Optimisez ainsi les coûts d’infrastructure AWS et Azure et votre budget de sécurité.

- Surveillez les coûts de multiples services Cloud côte à côte sur un seul écran afin d’améliorer la visibilité et de réduire les dépenses inutiles.

- Identifiez les activités inhabituelles révélatrices d’un abus, notamment les services contribuant le plus à l’augmentation des dépenses, avec des alertes personnalisables.

- Recevez des recommandations pour optimiser les dépenses des fournisseurs de Cloud, et intégrez la solution avec les services AWS Trusted Advisor et Azure Advisor.

Étendez vos sources de données avec Sophos XDR

Sophos XDR (Extended Detection and Response) fournit des données sur l’environnement Cloud, des capacités de détection multiplateformes, ainsi que les informations et le contexte détaillés des problèmes de sécurité.

- Utilisez les données des journaux pour rechercher des preuves d’activités malveillantes sur AWS, Azure, les API et les interfaces CLI.

- Lancez des requêtes en rapport avec les tactiques des attaquants pour rechercher des signes d’accès initial, de persistance et d’élévation de privilèges.

- Examinez les vulnérabilités des charges de travail Cloud hybride et les incidents de sécurité dans vos pare-feux, endpoints, serveurs physiques, messageries, etc.

Libérez-vous du poids de la sécurité du Cloud

- Déployez et gérez la protection Sophos à partir d’une seule console unifiée.

- Sophos peut vous mettre en relation avec des partenaires MSP (Managed Security Partner) Sophos expérimentés.

- L’équipe des Services professionnels de Sophos peut vous aider dans le déploiement initial.

Répondez aux incidents de sécurité à 3 h du matin

- Chasse aux menaces : Notre équipe de haut vol, spécialisée dans l’analyse des menaces, chasse les menaces de manière proactive et évalue leur impact potentiel et leur contexte.

- Réponse : Interceptez, contenez et neutralisez à distance les menaces les plus sophistiquées.

- Amélioration constante : Obtenez des conseils pratiques pour remédier aux causes profondes des incidents récurrents afin qu’ils ne se reproduisent pas.

Nous fournissons une sécurité multi-Cloud complète pour les environnements Cloud, les charges de travail et les identités.

Visibilité, gouvernance et conformité

Visualisez vos environnements multi-Cloud pour détecter et remédier aux risques de sécurité, réduire votre surface d’attaque et maintenir la conformité.

Cloud Workload Protection

Protégez votre infrastructure et vos données sur le long terme grâce à une protection flexible des charges de travail des hôtes et des conteneurs pour Windows et Linux.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)