Das ultimative Sicherheitspaket

Bewährter Schutz für Ihr Netzwerk – einfacher, schneller, besser

Deep Learning Protection

Sophos UTM setzt bei der Bedrohungsabwehr neue Standards. Bei der in Sophos Sandstorm integrierten künstlichen Intelligenz handelt es sich um ein neuronales Netzwerk – eine erweiterte Form des maschinellen Lernens. Dieses Netzwerk ist in der Lage, sowohl bekannte als auch unbekannte Malware komplett ohne Signaturen zu erkennen.

Sophos UTM 9.4 ist eines der ersten Sophos-Produkte, mit dem unsere Advanced Next-Gen Cloud Sandboxing Technologie genutzt werden kann.

Sophos Sandstorm hebt Advanced Threat Protection auf ein neues Level – mit modernsten Schutz-, Visibility- und Analyse-Funktionen zur Abwehr von Ransomware und gezielten Angriffen. Die Technologie erkennt evasive Malware schnell und zuverlässig, bevor diese in Ihr Netzwerk gelangen kann. Sophos Sandstorm ist:

- Lässt sich einfach testen, bereitstellen und verwalten

- Effektiv bei der Blockierung evasiver Malware

- Leistungsstarker cloudbasierter Schutz

Dazu überzeugt Sophos Sandstorm mit einem erstklassigen Preis-Leistungs-Verhältnis: Sie erhalten Schutz der Enterprise-Klasse, der einfach zu verwalten und kostengünstig ist.

Einfache Implementierung

Die intuitive Benutzeroberfläche von Sophos UTM ermöglicht Ihnen einen schnellen Schutz Ihres Netzwerks und Ihrer Benutzer. So wird die tägliche Verwaltung kinderleicht.

Einfache Bedienung

Einfache Bedienung

Die Bedienung von Sophos UTM ist einfach – dank konfigurierbarem Echtzeit-Dashboard, einer flexiblen modularen Lizenzierung und intuitiver, wiederverwendbarer Netzwerk-Objektdefinitionen.

Netzwerk-Schutz

Netzwerk-Schutz

Erstellen Sie komfortabel Firewall-Regeln für mehrere Standorte, Quellen und Dienste. Dazu erhalten Sie Intrusion Prevention (IPS) und können eingehenden und ausgehenden Datenverkehr für bestimmte Länder blockieren.

Web-Schutz

Web-Schutz

Informieren Sie sich über die Bereitstellungsoptionen, Richtlinieneinstellungen, den Filteraktions-Assistenten, das Richtlinien-Test-Tool und die praktischen integrierten Web-Reports unserer Web Protection.

App-Kontrolle

App-Kontrolle

Kontrollieren Sie Webanwendungen proaktiv oder in Echtzeit mit dem beliebten Flow-Monitor, in dem Sie den Datenverkehr von Webanwendungen mit sofortiger Wirkung blockieren, anpassen oder drosseln können.

Advanced Threat Protection

Advanced Threat Protection

Zu den ATP(Advanced Threat Protection)-Features zählen mehrschichtiger Schutz, selektives Sandboxing und die Möglichkeit, infizierte Hosts in Ihrem Netzwerk zu identifizieren.

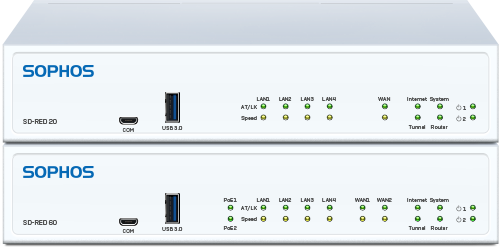

Anbindung von Außenstellen

Anbindung von Außenstellen

Unsere einmaligen SD-RED-Geräte lassen sich einfach bereitstellen und konfigurieren und verbinden Außenstellen sicher mit Ihrer primären Network Security Appliance.

All-in-One-Schutz

Wir bieten Ihnen nicht nur modernste Next-Gen Firewall Sicherheit, sondern auch Funktionen, die Sie bei anderen Anbietern vergeblich suchen – u. a. Mobile, Web und Endpoint Security, E-Mail-Verschlüsselung und DLP. Keine zusätzliche Hardware. Keine Mehrkosten. Sie entscheiden selbst, welche Funktionen Sie bereitstellen möchten.

Network Protection

Genau der Schutz, den Sie brauchen, um raffinierte Angriffe und komplexe Bedrohungen abzuwehren und vertrauenswürdigen Benutzern einen sicheren Zugriff auf Ihr Netzwerk zu ermöglichen.

Network Protection

Genau der Schutz, den Sie brauchen, um raffinierte Angriffe und komplexe Bedrohungen abzuwehren und vertrauenswürdigen Benutzern einen sicheren Zugriff auf Ihr Netzwerk zu ermöglichen.

Features

- Network Firewall

- Intrusion Prevention System

- Advanced Threat Protection

- Sicherer VPN-Zugriff

- Standort-zu Standort-VPN

- Self-Service-Portal für Benutzer

Wireless-Schutz

In unsere UTM ist ein Wireless Controller integriert, der mit allen Modellen unserer Sophos Wireless Access Points kompatibel ist. Mit ihm können Sie innerhalb weniger Minuten WLANs einrichten, verwalten und sichern.

Wireless-Schutz

In unsere UTM ist ein Wireless Controller integriert, der mit allen Modellen unserer Produktreihe Sophos Wireless Access Points kompatibel ist. Mit ihm können Sie innerhalb weniger Minuten WLANs einrichten, verwalten und sichern.

Features

- Plug-and-Play-Bereitstellung

- Mehrere WLAN-Zonen

- Zuverlässiges Hochgeschwindigkeits-WLAN

- Mobile NAC

- WLAN-Hotspots für Gäste

- Sichere Verschlüsselung

Access Points vergleichen Mehr über WLAN-Bedrohungen erfahren

Web Protection

Umfassender Schutz vor aktuellen Web-Bedrohungen und leistungsstarke Richtlinientools garantieren, dass Ihre Benutzer sicher und produktiv im Internet surfen können.

Web Protection

Umfassender Schutz vor aktuellen Web-Bedrohungen und leistungsstarke Richtlinientools garantieren, dass Ihre Benutzer sicher und produktiv im Internet surfen können.

Features

- Schutz vor Web-Malware

- URL-Filterrichtlinien

- SafeSearch, YouTube und Google Apps

- HTTPS-Scans

- Layer-7 Application Control

- Web in Endpoint

Sandstorm Sandboxing

Sophos Sandstorm hebt Advanced Threat Protection auf ein neues Level – mit modernsten Schutz-, Visibility- und Analyse-Funktionen zur Abwehr gezielter Angriffe. Sophos Sandstorm erkennt evasive Malware schnell und zuverlässig, bevor diese in Ihr Netzwerk gelangen kann.

Sandstorm Sandboxing Protection

Sophos UTM 9.4 ist eines der ersten Sophos-Produkte, mit dem unsere Advanced Next-Gen Cloud Sandboxing Technologie genutzt werden kann.

Sophos Sandstorm hebt Advanced Threat Protection auf ein neues Level – mit modernsten Schutz-, Visibility- und Analyse-Funktionen zur Abwehr gezielter Angriffe. Die Technologie erkennt evasive Malware schnell und zuverlässig, bevor diese in Ihr Netzwerk gelangen kann. Sophos Sandstorm ist:

- Lässt sich einfach testen, bereitstellen und verwalten

- Effektiv bei der Blockierung evasiver Malware

- Leistungsstarker cloudbasierter Schutz

Dazu überzeugt Sophos Sandstorm mit einem erstklassigen Preis-Leistungs-Verhältnis: Sie erhalten Schutz der Enterprise-Klasse, der einfach zu verwalten und kostengünstig ist.

Email Protection

Umfassender Schutz für SMTP- und POP-Nachrichten vor Spam, Phishing und Datenverlust mit unserer einmaligen All-in-One-Sicherheit, die richtlinienbasierte E-Mail-Verschlüsselung mit DLP und Anti-Spam kombiniert.

Email Protection

Umfassender Schutz für SMTP- und POP-Nachrichten vor Spam, Phishing und Datenverlust mit unserer einmaligen All-in-One-Sicherheit, die richtlinienbasierte E-Mail-Verschlüsselung mit DLP und Anti-Spam kombiniert.

Features

- SPX-E-Mail-Verschlüsselung

- Standardbasierte Verschlüsselung

- Data Loss Prevention

- Live-Anti-Spam

- Self-Service-Quarantäne

- Outlook-Add-in

Web Server Protection

Härten Sie Ihre Webserver und Microsoft Enterprise Applications gegen Hacking-Versuche und stellen Sie externen Benutzer mittels Reverseproxy-Authentifizierung einen sicheren Zugriff zur Verfügung.

Web Server Protection

Härten Sie Ihre Webserver und Microsoft Enterprise Applications gegen Hacking-Versuche und stellen Sie externen Benutzer mittels Reverseproxy-Authentifizierung einen sicheren Zugriff zur Verfügung.

Features

- Web Application Firewall

- Serverhärtung

- Reverseproxy-Authentifizierung

- Antivirus-Scans

- SSL Offloading

Lizenzieren Sie unsere Schutzmodule einzeln oder entscheiden Sie sich für eines unserer Lizenzpakete.

Protokollierung & Reporting

Dank unserer integrierten Reporterstellung erkennen Sie sofort, wenn es bei Ihren Benutzern zu Problemen kommt. Mit unserer Lösung können Sie Probleme schnell beheben und Ihre Richtlinien individuell anpassen. So garantieren Sie, dass Ihre Mitarbeiter sicher arbeiten können, und steigern gleichzeitig die Performance Ihres Netzwerks. Sie erhalten detaillierte Reports, die lokal gespeichert werden, sodass Sie keine zusätzlichen Tools benötigen.

- Übersichtliche Verlaufsdiagramme zeigen Nutzungstrends und Internetaktivitäten

- Unser täglicher Übersichtsreport hält Sie über alle Vorgänge auf dem Laufenden

- Über die Anonymisierungs-Funktion lassen sich Benutzernamen bei Bedarf ausblenden

- Integrierter Syslog-Support und automatische Backup-Optionen für Protokolle

Sie benötigen umfassenderes Reporting?

Alle Protokollierungs- und Reporting-Funktionen können direkt in Ihre UTM integriert werden. Sie benötigen ein noch umfassenderes Reporting? Dann ist Sophos iView genau das Richtige für Sie.

Flexible Bereitstellung

Sophos UTM bietet Ihnen einmalige Flexibilität bei der Bereitstellung. Zur Wahl stehen vier verschiedene Möglichkeiten: Hardware, Software, virtuell oder Cloud – mit einfachen Optionen für Hochverfügbarkeit, Clustering, Anbindung von Außenstellen, WLAN sowie zentralem Management und Reporting. Und anders als bei der Konkurrenz müssen Sie bei Ihrer Wahl weder zu Gunsten der Features noch der Performance entscheiden – alle Funktionen sind auf jedem Modell und Formfaktor verfügbar.

SG-Serie

Unsere neuen Hardware Appliances der SG Serie sind speziell gefertigte Geräte, die auf modernster Technologie basieren und somit eine hervorragende Performance bieten.

Software & Virtuell

Installieren Sie das UTM-Image auf Ihrer eigenen Serverhardware oder in einer virtuellen Umgebung Ihrer Wahl (z. B. VMware, Citrix, Microsoft Hyper-V oder KVM).

Cloud

Sophos UTM ist eine branchenführende Lösung und die bevorzugte Wahl zum Schutz von Amazon Web Services Netzwerkinfrastrukturen.